Автоматизированный инструмент: Пентагон создаст программу обнаружения «онлайн-кампаний геополитического влияния»

Управление перспективных исследовательских проектов Министерства обороны США (DARPA) планирует запустить новую программу для обнаружения «онлайн-кампаний по расширению геополитического влияния». Для этой цели ведомство объявило о поиске инновационных подходов в разработке вычислительных методов и инструментов, которые приведут к «революционным достижениям» в наращивании технического потенциала.

«В рамках программы «Кампании по расширению влияния: осведомлённость и понимание (INCAS)» будут разработаны приёмы и средства, которые позволят аналитикам с количественно выраженной уверенностью выявлять, характеризовать и отслеживать кампании по расширению геополитического влияния», — говорится в описании проекта DARPA, с которым ознакомился RT.

Такие кампании могут быть построены не только на фейковых новостях, но и вокруг реальных событий и фактов, подчёркивают в Минобороны. «Противники» Штатов распространяют в интернете с помощью блогов, твитов и другого контента как дезинформацию, так и достоверные сведения.

Поэтому в рамках данного проекта предложения, ориентированные исключительно на анализ соцсетей, обнаружение ботов и сфабрикованного цифрового контента, рассматриваться не будут.

«В то время как введение в заблуждение и дезинформация действительно играют определённую роль в кампаниях по расширению влияния, подходы, сосредоточенные исключительно на выявлении случаев введения в заблуждение и дезинформации (фейковых новостей), интереса не представляют, поскольку в основу версий, продвигаемых в рамках кампаний по расширению влияния, могут быть положены в том числе реальные события и факты», — поясняется в документе.

Американским специалистам требуются эффективные инструменты непрерывного анализа «обширной, перегруженной шумом, адаптивной» информационной среды, считают в Пентагоне. В настоящий момент, по данным DARPA, аналитики делают это неавтоматизированно и ситуативно. Они используют инструменты мониторинга социальных медиа для формулирования сложных запросов по ключевым словам, отслеживания хештегов, а также вычитывают тысячи документов, чтобы выявить, с какой темой связано «влияние».

Однако, как отмечают аналитики, отчёты не всегда получаются точными, так как с помощью существующих методов трудно соотнести сообщения по времени и между разными платформами.

«Аналитики оценивают уверенность ситуативно, вручную, субъективно; дают качественную оценку, на которую влияют их когнитивные искажения (например, склонность к подтверждению своей точки зрения)», — добавили в ведомстве.

Ожидается, что INCAS сможет обнаруживать кампании влияния автоматически. Программа определит явные и скрытые показатели геополитического влияния в сообщениях на разных языках, которые используются для передачи мнения автора, его опасений и эмоций.

Чтобы объяснить и предвидеть реакцию населения на подобную информацию, INCAS будет сегментировать респондентов и устанавливать их психографические признаки — взгляды и убеждения, моральные устои и сакральные ценности. Как отмечается в документе, эти особенности больше взаимосвязаны с реакцией на геополитическое влияние, в отличие от демографических параметров, используемых в маркетинге.

«Взгляды и убеждения человека выражаются в его видении и понимании мира, особенно в таких областях, как политика, философия и религия», — подчёркивают в Минобороны.

Планируется, что INCAS выйдет за рамки коммерческого использования личностных характеристик и разработает новые методы извлечения психографических факторов населения, которые в числе прочего определяют, является ли человек приверженцем национализма или глобализма, индивидуализма или конформизма, эгалитаризма или иерархизма.

Новая программа будет работать с текстовыми сообщениями в общедоступных источниках — соцсетях, новостных и справочных сайтах. В ведомстве отмечают, что не планируют намеренно обрабатывать данные пользователей из США, и обещают удалить их в случае попадания в систему.

В Пентагоне предполагают, что противники могут использовать «кампании влияния» для ослабления поддержки со стороны местного населения в отношении 800 зарубежных военных баз США. Распространяемые сообщения могут изначально основываться на реальных событиях, таких как случаи преступности или загрязнения, связанные с некоторыми базами. Впоследствии условный противник способен искажать или преувеличивать эти события, например, приписывая злой умысел Соединённым Штатам или властям страны размещения, утверждают в Пентагоне, добавляют американские аналитики.

На этом примере военные специалисты объясняют принцип работы INCAS. Пользователь системы обозначит целевую группу населения страны, где находится база, введёт данные об объекте или теме, вокруг которой может строиться предполагаемая атака.

Далее, как указывается в документе, система определит «индикаторы влияния», то есть приоритеты потенциальной атаки и используемые для её реализации опасения и эмоции людей. Кроме того, программа проанализирует сообщения в сети по рассматриваемому вопросу и реакцию жителей, их отношение к проблеме. Всё это будет соотнесено с демографическими и психографическими факторами, чтобы спрогнозировать, на какие темы могут отреагировать в будущем различные группы граждан.

На основе собранных данных INCAS определит типы потенциальных «кампаний влияния», а также ранжирует их по степени угрозы, которую они создают, объясняют американские аналитики. При этом по мере поступления новой информации система будет совершенствовать свои возможности по определению «индикаторов влияния» и реакции населения, а также моделированию вероятных кампаний.

Мощный инструмент разведки

Создание заявленной программы способно существенно усилить разведку Соединённых Штатов, считает эксперт в области информационной безопасности Александр Власов.

«Возможности появляются очень большие, потому что, как мы знаем, 80% информации черпается из открытых источников путём сопоставления. Это уже известно разведкам всего мира. А здесь анализировать будут не какие-то уникальные разведчики, а нейронная сеть, искусственный интеллект», — отметил он в беседе с RT.

Власов считает, что подобную программу сложно назвать объективной, ведь она будет выявлять признаки влияния на основе тех данных, которые в неё заложат изначально. По его словам, разработка больше похожа на инструмент, значительно ускоряющий процесс сбора и обработки данных, которые затем могут быть использованы для осуществления собственных операций.

«Выявление зачатков информационных войн — сказка. Это неплохая разведывательная система, которая будет анализировать соцсети и все источники информации. Аналитики уже определяют интересы и ценности человека по тому, что он читает и пишет, что лайкает. Выявляются ключевые группы, на которые надо оказывать влияние в нужном для себя направлении. То, что раньше делали люди, становится автоматизированным. И это достаточно мощное оружие», — сказал эксперт.

По мнению IT-эксперта, генерального директора компании «Ашманов и партнёры» Игоря Ашманова, изучать поведение людей на основе их психографических признаков, а затем оказывать влияние американские специалисты начали уже давно.

«Такая программа промывания мозгов была запущена ещё в 1970-х годах. На основе того, что мы читаем и пишем, пытались определить, является ли человек кинестетиком, аудиалом, визуалом, а затем понять, как ему нечувствительно втюхать. Программа «Семантический дифференциал» была засекречена ещё до появления персональных компьютеров. Однако, на мой взгляд, эти басни не работают», — отметил он.

Ашманов добавил, что у США уже есть компьютеризированные системы слежки в соцсетях. К примеру, Palantir, созданный основателями PayPal. Программа имеет большой аналитический слой, куда загружаются персональные и финансовые данные.

В то же время Ашманов считает, что компьютерная программа по определению не может выявлять фальшивую информацию, как это планирует Пентагон. По его словам, установить факт дезинформации может только человек.

«Борьба с фейками на Западе сама по себе является фейком, и это просто способ ввести цензуру. Ситуация с реальными событиями ещё хуже. Американцы давно делают попытку вообще размыть понятие факта, превратить его в общественный консенсус о факте. Так, например, устроена «Википедия». Она предлагает знания, про которые в данной статье мы можем дать ссылки на газеты, публикации и так далее. То есть знания, по которым не было большого количества опровержений», — добавил аналитик.

Замдиректора Института истории и политики МПГУ Владимир Шаповалов, в свою очередь, выразил мнение, что новая американская программа, если она действительно будет реализована, будет нарушать права человека. По его мнению, США фактически смогут отслеживать взгляды, политическую позицию каждого интернет-пользователя и влиять на них. Изменится также подход к свободе слова, уверен политолог.

«Мы сейчас уже видим, что любая альтернативная точка зрения принимается в США крайне негативно. Система будет выявлять как раз такую альтернативную позицию и препятствовать её распространению. Речь идёт не только о реальных внешнеполитических угрозах. При желании Вашингтон сможет перекрыть доступ к любой неугодной информации. Такой инструментарий может стать основанием для прекращения вещания СМИ, например российских, на территории других стран под предлогом того, что они якобы вмешиваются во внутренние дела. По сути, США вводят новую систему железного занавеса», — прокомментировал RT Шаповалов.

Широкий киберподход

INCAS — далеко не первый проект Пентагона, нацеленный на поиски «кампаний влияния» в сети. В июле Минобороны США намеревалось профинансировать исследования, которые помогли бы выявить попытки манипуляции информацией в целях воздействия на интернет-пользователей. В ведомстве подчеркнули, что информация превратилась в новую сферу военных действий.

Ещё один грант на исследовательские проекты был опубликован в 2019 году. Военных интересовали «инструменты национального влияния». В частности, одна из задач заключалась в изучении того, как государства «вводят в заблуждение» людей с помощью СМИ, социальных сетей, кибер- и экономических способов.

Стоит отметить, что Соединённые Штаты занимаются не только «изучением» киберпространства, но и активно используют его в своих операциях. В июле президент США Дональд Трамп признался в интервью для газеты The Washington Post, что санкционировал кибератаку на российское Агентство интернет-исследований в 2018 году. Американские власти уверяют, что организация якобы причастна к вмешательству в президентские выборы 2016 года, однако это так и не было доказано.

Кроме того, благодаря бывшему сотруднику Агентства национальной безопасности США Эдварду Сноудену стало известно о работе американских спецслужб в киберсфере. Согласно его разоблачениям, АНБ производила кибератаки, взламывала электронную почту, прослушивала граждан и даже высших должностных лиц.

Взломать Пентагон можно будет совершенно легально

Реверс малвари

Сегодня, 2 марта 2016 года, Пентагон объявил о старте собственной bug bounty программы, которая называется «Взломай Пентагон» (Hack the Pentagon). Американским хакерам предложат проверить на прочность системы Министерства обороны США.

На пресс-конференции в Вашингтоне министр обороны США Эш Картер (Ash Carter) рассказал, что программа Hack the Pentagon стартует в ближайшие месяцы и будет доступна только для граждан США. Дело в том, что прежде чем «спустить хакеров с поводка», военные намереваются рассмотреть каждую кандидатуру отдельно, проверить данные о каждом кандидате, и лишь затем будет принято решение о допуске к проекту. То есть принять участие в Hack the Pentagon, можно только подав предварительную заявку и являясь гражданином.

В ходе «взлома Пентагона» можно будет проверить на прочность только публичные сервисы Министерства обороны, более закрытые сети ведомства или ключевые оружейные программы в состязании участия, разумеется, не принимают.

Программа является инициативной нового подразделения Министерства обороны США, которое носит название Defense Digital Service, а его главой выступает Крис Линч (Chris Lynch), ранее занимавший руководящий пост в Microsoft.

В Министерстве обороны подтвердили, что программа подразумевает денежные вознаграждения за обнаруженные уязвимости и успешно реализованные атаки. Размер вознаграждений, впрочем, пока неизвестен.

Взлом и Пентагон

Сотни хакеров подписываются на шанс взломать спутник Минобороны

Более 900 хакеров зарегистрировались для участия в предстоящем конкурсе по кибербезопасности, в котором участникам предлагается найти ошибки безопасности в военном спутнике и наземной системе управления.

Уилл Ропер, помощник секретаря ВВС по закупкам, технологиям и логистике, сказал, что Министерство обороны США стало главным сторонником мероприятия «Hack-A-Sat», потому что оно помогает военным выявлять недостатки в своих системах, а также является местом для вербовки талантов.

Хакеры помогают нам «точно определить уязвимости, прежде чем они будут обнаружены на поле битвы», – сказал Ропер журналистам 14 мая во время видеочата.

Это вызов является частью большой хакерской конвенции, известной как DEF CON.

В первом раунде хакерам и исследователям будет разрешено взломать электронные компоненты «flat-sat» на земле. Те, кто доберется до финала, попытаются взломать небольшой спутник на орбите, сняв установленные «флаги» или считав программный код. Три лучшие команды, которые претендуют на наибольшее количество флагов, выиграют до 50 000 долларов призовых.

Обычно съезд проходит в Лас-Вегасе, но в этом году он станет виртуальным мероприятием из-за пандемии коронавируса. Онлайн-квалификационное мероприятие запланировано на 22-24 мая, а финальное виртуальное мероприятие состоится 7-9 августа.

Ропер сказал, что проблема взлома спутников – это один из способов для Министерства обороны распространить информацию о необходимости кибербезопасности в космических системах.

«По мере роста спутниковой группировки мы надеемся, что в промышленном секторе будет больше осведомленности о кибербезопасности, особенно в коммерческой, которая хочет работать с оборонными и разведывательными организациями, но, вероятно, не думает о кибербезопасности как о главной проблеме», – сказал Ропер.

ВВС США запустили конкурс по взлому военного спутника

ВВС США открыли регистрацию на конкурс Hack-A-Sat, в рамках которого команды программистов и инженеров должны будут получить контроль над спутником на орбите. Отборочный этап пройдет в конце мая, а финальный этап со взломом оборудования должен пройти на конференции DEF CON в августе, сообщается на сайте конкурса.

Обычно под словом хакер подразумевают злоумышленника, но существуют также «этичные хакеры» — разработчики, исследующие и взламывающие программное обеспечения для того, чтобы помочь его создателям исправить уязвимости. Многие крупные компании поддерживают таких разработчиков программами «Bug Bounty», а также участвуют в специализированных конференциях, таких как Pwn2Own. Участвуя в них, хакеры получают большие награды и, как правило, объект взлома: к примеру, на конференции Pwn2Own 2019 двое участников взломали бортовой компьютер электромобиля Tesla Model 3 и помимо денег получили сам автомобиль.

Однако если для крупных IT-компаний такая практика считается стандартной, то военные агентства лишь недавно начали проводить подобные программы. В 2016 году федеральные власти США провели первый такой конкурс «Взломай Пентагон», а в 2019 году ВВС США впервые предоставили исследователям в области информационной безопасности реальную боевую машину — истребитель F-15. В результате хакерам удалось найти критические уязвимости. Вскоре после этого военные объявили, что в 2020 году проведут аналогичный конкурс, но объектом для взлома впервые станет спутник.

22 апреля организаторы открыли регистрацию команд для участия в конкурсе. Через месяц, 22 мая, начнется 48-часовой квалификационный этап для допущенных команд. Во время него команды будут получать задания по теме конкурса, сдавать решения и получать новые задания. По итогам этого этапа в финальную часть отберут 10 команд, из которых две последние будут запасными на случай, если придется заменить кого-то из восьми основных команд.

Финальная часть тоже будет проходить в два этапа: на первом команды будут пытаться получить доступ к реальному спутниковому аппаратному обеспечения на Земле, а на втором они попытаются получить доступ к одной из основных систем реального спутника на орбите, какой именно — пока неизвестно. Кроме того, пока неизвестно, какой именно спутник будет задействован для этого.

После квалификационного и финального этапов команды должны будут предоставить статью с описанием методов взлома или решения задач конкурса. По итогам квалификации участники получат по 15 тысяч долларов на команду, а после финала на призы смогут претендовать три команды с лучшим результатом: первая получит 50 тысяч долларов, второй достанется 30 тысяч, а третья получит 20 тысяч.

Американские военные уже сталкивались со взломами своего оборудования. Например, в прошлом году они заявили о нескольких взломах бортовых систем бронемашин Stryker.

Как взломать Пентагон

Истории людей, которые повернули свою гениальность в иное русло. Парни, которые предпочитают находиться в тени и ковырять запрещенный сервак. Поведаем о хакерах – Бетменах реальной жизни.

Джон Дрейпер

Можно сказать, что у истоков хакерства стоит конкретный человек. В 70-х Дрейпер просто не захотел платить за телефонные звонки. Компьютеров тогда было мало, вот Джон и направил свою бесшабашную гениальность в телефонное «хулиганство». Обычные кукурузные хлопья, игрушка-свисток из них и этот дедуля творил чудеса. Свисток издавал такой же звук, как сигнал телефонной сети. Свистишь в трубку, система понимает, что абонент завершил звонок. Линия свободна – делай что хочешь!

И это не конец истории. Всего несколько экспериментов позволили Дрейперу с его друзьями Джобсом и Возняком выпустить в мир устройство, с помощью которого можно было звонить бесплатно. Сегодня Джон преуспевает в управлении собственной компанией и предлагает обезопасить вас от взлома.

Deceptive Duo

Два юных мятежника Бенджамин Старк (не шутить про близкую зиму) и Роберт Литтл, которым в 2002 году было по 20 и 18 лет соответственно, взламывают оборонные структуры США и НАСА. На серверах они оставляли сообщения, а также выкладывали в общий доступ секретные эмейлы. Deceptive Duo заявили, что хотели помочь стране, найдя пробелы в защите серверов. Они признали себя виновными.

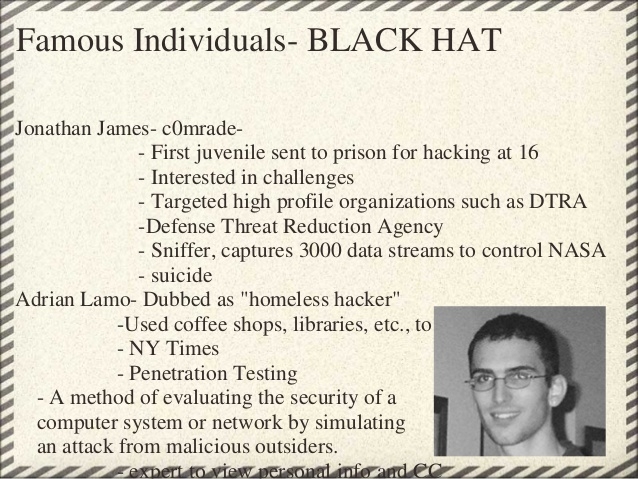

>c0mrade

За несколько лет до Deceptive Duo кто-то взламывает систему Министерства Обороны Штатов. Невероятно защищенный сервер прогнулся под 16-летнего Джонатана Джеймса. Что дальше? НАСА. Джеймс смог украсть даже файл с исходным кодом МКС.Джонатану влепили штраф в 1,7 млн долларов, а также запретили пользоваться компьютерами. ОН умер в 2008 году при очень неясных обстоятельствах. И пусть пощекочет ваш мозг мыслишка, что Джеймс помешал властям!

Дмитрий Галушкевич

2007 год и уже тогда технически достойно оснащенная Эстония.

Пропал интернет. Везде.

Вся страна вышла из строя и обвинила в этом Россию (благо, политическая ситуация позволяла). Несколько недель поиска – и вуаля! Дмитрий Галушкевич, 20-летний русский, по происхождению, признан виновным. Так и осталось неясным, работал он самостоятельно или с камрадами, но штраф в 45 тыс. рублей все же получил.

Кевин Митник

Какая подборка лучших хакеров мира обойдется без Митника! Его история так вдохновила общественность, что даже нашла отображение в кинематографе. Для того, чтобы ездить бесплатно, Кевин взломал автобусную систему родного LA, чтобы получить поддельный документ. В 12 он начал звонить бесплатно. Спустя несколько лет подобных мошенничеств его искали за кражу программ DEC. Одним крупным взломом парень не ограничился – дальше были Nokia, Motorola, а также специалист по компьютерной безопасности Цитому Симомура, за взлом которого Митник получил пять лет. После освобождения хакер начал работать на себя, создав компанию Defensive Thinking. Теперь он занимается компьютерной безопасностью и выпускает популярные книги о хакерстве.

Начал Кум свою карьеру, участвуя в группировке позитивно настроенных «белых шапок» под названием w00w00. Теперь он в 400 богачей США, гендиректор WhatsApp и известный украинский хакер в Силикон Вейли.

Вега (Степаненко)

Дмитрий Голубов

Возможно, вы слышали об «Интернет-партии Украины». Дмитрий – ее основатель. Ему также приписывают отношение к вышеописанной группировке CarderPlanet и хакерству в общем. Тем не менее, в Одессе он числится народным депутатом.

Сергей Вовненко. Он же Flycracker

С 2010 по 2012 год – похищение паролей кредиток и банковских счетов, дальнейшая продажа полученных данных. Вовненко взломал тринадцать (!) тысяч компьютеров и сам признался в этом. Сейчас он под следствием в Нью-Джерси, где ждет срока в 30 лет.

Хакерские группы

Anonymous

Самая известная группа хакеров. У них нет управления, нет центра, нет штаба. У них десятки тысяч участников, весь Интернет и протесты. Anonymous атаковали столько серверов, что голова идет кругом. Взлом Пентагона – это их рук дело.

2010 – акция «Возмездие». Visa, MasterCard, PayPal отказались проводить платежи WikiLeaks. Группировка и раньше не отличалась особой терпимостью, а тут уж пройти мимо никак не удосужились.

2011 – атака сайта фондовой биржи в Нью-Йорке в поддержку «Захвати Уолл-Стрит».

Угрозы взлома Facebook, уничтожения крупнейшего наркокартеля в Мексике, строжайшие противники саентологии – они не будут молчать. За многие годы группировка потеряла десятки хакеров в тюрьмах и назвала их мучениками.

Впрочем, это Anonymous, и имя им легион.

LulzSec

Если предыдущий пример связан с политическими и социальными причинами, то здесь речь идет о простой забаве. Lulz Security «смеется над вашей безопасностью с 2011 года». Она начали с Fox, LinkedIn и X Factor. Группировка украла пароли и громко хохотала всем в лицо. 2011 – под их руку попались Sony Pictures и ЦРУ. Июль того же года – взлом News Corporation. 2012 год – арест основных участников.

Lizard Squad

В hackлючение

Неуловимые, ненаказанные и свободные. Безумцы и гении в одном лице. Они выходят из тьмы, чтобы указать на ваши слабые места и незаметно уходят.

История жизни и смерти хакера, взломавшего пентагон и NASA в 15 лет

Как правило, хакеры стараются вести скрытный образ жизни и соблюдать анонимность. Многим это удается, но некоторые из них обретают популярность вопреки собственной воле. Так случилось, например, с Кевином Митником или Робертом Моррисом. Но есть и другие компьютерные гении, о судьбе которых известно гораздо меньше, чем об их подвигах. Одного из таких парней, оставивших заметный след в истории мирового хакерства, звали Джонатан Джеймс. Это человек с яркой, но трагичной историей жизни, завершившейся ранней и таинственной смертью.

Как только ни называли Джонатана Джеймса журналисты в своих многочисленных публикациях: и самым юным, но при этом самым талантливым хакером Америки, которому удалось проникнуть на серверы НАСА, взломать Пентагон, похитить программное обеспечение, управляющее МКС, и установить бекдор на серверах одного из американских военных ведомств. И все это — в пятнадцатилетнем возрасте. В качестве дальнейшего развития своей уникальной карьеры Джонатан Джеймс стал первым несовершеннолетним в США, отправившимся за решетку именно по обвинению в хакерстве. Вместе с тем, известно о нем широкой публике крайне немного: в англоязычной Википедии Джеймсу посвящена скромная страничка на полтора экрана, в русскоязычной — и того меньше. Но история этого парня, вне всяких сомнений, заслуживает гораздо более подробного рассказа.

Детство

Джонатан Джозеф Джеймс (Jonathan Joseph James) родился 12 декабря 1983 года в небольшом, как бы у нас сказали, «поселке городского типа» Пайнкрест, расположенном в округе Майами-Дейд, штат Флорида. Население городка насчитывает всего 18 с небольшим тысяч жителей, но, несмотря на это, здесь дважды в месяц выходит собственная газета «Пайнкрест Трибьюн». Еще в местечке Пайнкрест располагается известный на весь штат ландшафтный «парк культуры и искусств Южной Флориды». Больше эта деревня, занимающая скромную площадь в семь с половиной квадратных миль, пожалуй, ничем не отметилась в богатой на события истории Соединенных Штатов. Ну, кроме того, что она стала родиной одного из самых талантливых хакеров Северной Америки.

Джонатан рос в самой обычной по американским меркам семье: его отец, Роберт Джеймс, был программистом, мать — домохозяйкой. Еще в шестилетнем возрасте он начал проявлять интерес к компьютерам и регулярно сидел за клавиатурой домашней машины своего отца, играя в игры. В интервью, опубликованных уже после смерти сына, Роберт Джеймс вспоминал, что неоднократно устанавливал на ПК различные средства родительского контроля, потому что Джонатан торчал за экраном ночи напролет, что отрицательно сказывалось на его учебе в школе. Но тот неизменно отыскивал хитрые способы обойти введенные родителями ограничения. Видимо, это и стало самым первым хакерским опытом юного Джонатана Джеймса. С возрастом интересы мальчугана понемногу менялись: наигравшись в игры, тот начал понемногу изучать язык Си. Однажды Джонатан и вовсе удивил собственного отца: вернувшись с работы, тот обнаружил, что отпрыск снес с его персоналки Windows вместе со всем софтом, после чего установил туда Linux, чтобы протестировать незнакомую операционку и понять, как она работает.

Когда Джонатану исполнилось 13 лет, его увлечение высокими технологиями показалось родителям чересчур болезненным и опасным для здоровья. На семейном совете было решено отобрать у подростка компьютер, за которым тот проводил большую часть свободного времени днем и почти все ночи. В ответ Джонатан сбежал из дома, и категорически отказывался возвращаться, пока ему не вернут доступ к персоналке. В качестве аргумента юноша упирал на то, что занятия программированием и видеоигры никак не отражаются на его учебе в школе, где он неизменно получает высокие оценки. Что, впрочем, неудивительно: чуть позже выяснилось, что Джонатан успешно взломал компьютерную сеть образовательных учреждений округа Майами-Дейд и периодически подправлял собственные баллы в табелях успеваемости. Примерно в то же время Джонатан Джеймс придумал для себя ник C0mrade, под которым общался с другими хакерами на форумах и в личной переписке.

Через тернии к звездам

Баловство с электронными журналами успеваемости быстро наскучило Джонатану, и он решил выбрать для себя цель покрупнее. Первой серьезной жертвой пятнадцатилетнего хакера C0mrade стало подразделение AT&T под названием BellSouth, — это одна из крупнейших телекоммуникационных компаний в США со штаб-квартирой в Атланте, Джорджия. О деталях этого взлома известно немного, и более того, в самой BellSouth узнали, что серверы компании подверглись атаке C0mrade, только когда хакер сам признался в этом эпизоде после ареста. «Нас регулярно пытаются взломать», — сообщил изданию Tampa Bay Times представитель компании BellSouth Сперо Кантон — «и примерно в то время, о котором говорит Джонатан, действительно имел место один инцидент». Судя по всему, этот взлом не нанес BellSouth какого-либо ущерба, поскольку основной целью C0mrade была не нажива, а развлечение и проверка собственных знаний. Позже он говорил журналистам: «Я знаю UNIX и Cи как свои пять пальцев, потому что я прочитал уйму книг и постоянно зависал за компом. Самое сложное — не проникновение в систему, а обучение и получение знаний, чтобы потом понимать, что с этим можно сделать».

Вдохновленный успехом, Джонатан решил не останавливаться на достигнутом. Просиживая ночами в своей комнате за клавиатурой Pentium-266, он искал уязвимые серверы, к которым можно было бы подключиться в обход установленной админами системы защиты. 29 июня 1999 года один такой сервер обнаружился в городе Хантсвилл, штат Алабама. Установив на него вредоносную программу, юный хакер сумел повысить собственные привилегии в системе и получить доступ к 13 другим компьютерам во взломанной сети. Как оказалось, сервер и сеть, куда проник C0mrade, принадлежат подразделению НАСА под названием Центр космических полетов имени Джорджа Маршалла (Marshall Space Flight Center). Эта правительственная научно-исследовательская организация занимается разработкой и испытанием перспективных ракетных двигателей, а также созданием систем коммуникаций и программного обеспечения для Международной космической станции.

Среди прочей любопытной информации, к которой получил доступ Джонатан Джеймс, стали исходники программы, служащей для контроля над критическими элементами жизнеобеспечения Международной космической станции. По утверждениям специалистов НАСА, этот софт был предназначен для поддержания физической среды в жилых отсеках МКС, включая контроль над температурой и влажностью. Эксперты оценили стоимость этого софта в 1,7 млн. долларов, хотя сам Джеймс позже утверждал, что «эти исходники оказались полным барахлом, и не тянут на такую сумму». К слову, после этого замечания часть исходного кода для МКС, к которой он получил доступ, была переписана начисто.

После обнаружения вторжения сотрудники Центра Маршалла на 21 день отключили скомпрометированный сервер и компьютеры от сети, чтобы проанализировать причины и хронологию взлома. Это нанесло НАСА прямой ущерб на сумму 41000 долларов. Примерно тогда же служба безопасности НАСА передала информацию об атаке в ФБР, и федеральные агенты начали кропотливый поиск таинственного могущественного хакера, покусившегося на национальную космическую программу США. Который днем вместе с другими школьниками посещал занятия в общественном колледже Майами-Дейд, а ночами бродил по сети в поисках уязвимых серверов, на которые он мог бы проникнуть из чистого любопытства.

Преступление и наказание

Сентябрьским вечером 1999 года Джонатан Джеймс во время сканирования сети обнаружил, что на один из серверов в Даллесе, штат Вирджиния, какой-то неизвестный доброжелатель установил бекдор. Троян позволял подключаться к серверу из интернета фактически кому угодно, что C0mrade незамедлительно и сделал. Тогда юный хакер еще не знал, что скомпрометированный сервер принадлежит Defense Threat Reduction Agency (DTRA) — одному из подразделений Министерства обороны США, которое занимается анализом внешних угроз национальной безопасности страны. Недолго думая, Джеймс установил на сервер снифер и принялся анализировать проходящий через него трафик в поисках логинов, паролей и прочей интересной информации.

Улов оказался богатым. В период с сентября по октябрь 1999 года он сумел перехватить учетные данные пользователей DTRA, которые открыли ему доступ к 10 компьютерам Министерства обороны, и позволили скачать более 3300 писем из почтовых ящиков сотрудников Пентагона. Джонатан с интересом изучал их содержимое и исследовал обнаруженные на взломанных компьютерах файлы, при этом не уделяя должного внимания вопросам анонимности. Естественно, успешное проникновение во внутреннюю сеть одной из дочерних структур Пентагона (как утверждали в Министерстве обороны США — первое в истории) не могло остаться незамеченным. Расследование длилось недолго и закончилось 26 января 2000 года — в этот день агентам Министерства обороны и полицейским из Департамента охраны правопорядка Пайнкреста был отдан приказ арестовать хакера.

«Признаюсь, в тот день я стал очень популярным чуваком в колледже, когда ко мне в дом вломились эти парни в бронежилетах и с автоматами», — с улыбкой рассказывал потом журналистам Джонатан Джеймс. В его жилище состоялся обыск в результате которого агенты изъяли шесть устройств: четыре настольных ПК, ноутбук и один карманный компьютер. После ареста Джонатан начал активно сотрудничать со следствием и рассказывать полиции о том, как ему удалось совершить все эти взломы. «Их, конечно, беспокоило то, что в сеть правительственной организации может запросто проникнуть кто-то несовершеннолетний», — говорил потом хакер. — «Главная их проблема заключается в том, что они не уделяют должного внимания безопасности. Но, похоже, они это хотя бы понимают».

На руку Джеймсу сыграло, прежде всего, что он не предпринимал во взломанных системах никаких деструктивных действий — не менял пароли, не удалял файлы и не запускал вирусы. Кроме того, он являлся несовершеннолетним: в момент совершения преступлений ему было всего 15 лет, а на день оглашения приговора только-только исполнилось 16. Если бы Джонатан Джеймс был взрослым, ему грозило бы как минимум 10 лет тюремного заключения и большой денежный штраф. Но в силу юного возраста, а также поскольку он заключил сделку со следствием, добровольно признав вину в двух инкриминируемых эпизодах (взлом НАСА и Министерства обороны США), суд признал его виновным в «преступлениях, совершенных несовершеннолетним», так как другие уголовные статьи по законам штата к нему в этом возрасте применить было нельзя. Наказание также оказалось весьма гуманным: Джеймс получил шесть месяцев домашнего ареста и запрет на пользование компьютером в развлекательных целях (однако он по-прежнему мог садиться за клавиатуру, если это было необходимо для учебы). Кроме того, хакер должен был принести письменные извинения за содеянное НАСА и Министерству обороны США.

Однако мягкость приговора, видимо, не пошла Джеймсу на пользу. Вскоре он был задержан полицией на улице за нарушение условий домашнего ареста, и кроме того, в его анализах обнаружили следы наркотиков. В результате суд изменил условное наказание на реальное, и Джонатан отправился за решетку еще на шесть месяцев, которые должен был провести в исправительном центре для несовершеннолетних. Это был первый случай в США, когда подросток отправился в тюрьму по обвинению в совершении компьютерного преступления, и потому история привлекла повышенное внимание прессы. В интервью изданию «Miami Herald» Джонатан Джеймс утверждал, что твердо решил завязать с хакерством. «Оно того не стоит», — сказал он корреспонденту, — «я делал это просто ради развлечения, для меня это была игра, а они сажают меня в тюрьму. Я не хочу, чтобы это повторилось снова. Я могу найти другие вещи для развлечения».

Полностью отсидев отмерянный судьей срок, Джонатан вышел на свободу и на некоторое время пропал из поля зрения спецслужб и прессы, решив вести обычную уединенную жизнь в доме своих родителей в Пайнкресте. К сожалению, продлилось это уединение, как и сама жизнь Джонатана Джеймса, недолго.

Смерть героя

17 января 2007 года группа хакеров, возглавляемая известным деятелем киберподполья Альберто Гонзалисом, предприняла серию массированных атак на крупные торговые и финансовые организации США. Среди жертв оказалась популярная в Америке сеть супермаркетов TJX, «клуб оптовиков» BJ, Boston Market, Barnes & Noble, Sports Authority, OfficeMax и несколько других коммерческих предприятий. В результате атаки хакеры похитили данные кредитных карт и персональную информацию миллионов клиентов этих фирм, а самим фирмам (как и их репутации) был нанесен значительный ущерб.

В ходе расследования инцидента Секретная служба США (United States Secret Service) вышла на причастных к этому преступлению соратников Гонзалиса. Несколько из них были знакомы и общались на хакерских форумах с Джонатаном Джеймсом, из-за чего тот также попал под подозрение. Весомости этим подозрениям придавал и тот факт, что с Альберто Гонзалисом сотрудничал неизвестный хакер, скрывающийся под псевдонимом «JJ». Этот злоумышленник похитил данные и ПИН-коды кредиток, взломав беспроводную сеть магазинов канцелярских товаров OfficeMax, а позже передал украденное Гонзалесу, создав для него анонимный почтовый ящик. Ник «JJ» совпадал с инициалами Джонатана Джеймса. Этого обстоятельства, а также сетевого знакомства с членами команды Альберто Гонзалиса оказалось достаточно, чтобы агенты Секретной службы ворвались с обыском в дома самого Джонатана Джеймса, его родного брата и его девушки. Позже, правда, следователи пришли к выводу, что таинственным анонимом «JJ», скорее всего, был близкий друг Гонзалеса Стив Ватт, часто подписывавшийся в сети псевдонимом «Джим Джонс». В ходе обысков агенты не нашли ничего, что связывало бы Джеймса с этим преступлением. Они обнаружили в его доме только винтовку, которую не изъяли, поскольку она была официально зарегистрирована.

Позже отец Джонатана Джеймса Роберт вспоминал, что после возвращения из тюрьмы тот страдал депрессиями и часто пребывал в тревожном и подавленном состоянии. Обыск и постоянная слежка, которую чувствовал за собой Джонатан, не добавляли ему спокойствия. Вскоре после того, как в дом хакера ворвались агенты Секретной службы, Роберт позвонил ему с вопросом, найдут ли следователи что-то, что позволит им выдвинуть обвинение. Джонатан ответил отрицательно. Это был последний разговор отца с сыном.

В воскресенье, 18 мая 2008 года 25-летний Джонатан Джеймс был найден мертвым в ванной комнате своего дома с огнестрельным ранением в голову из той самой официально зарегистрированной винтовки, которую агенты не изъяли при обыске. Рядом обнаружилось предсмертное письмо, адресованное его отцу, брату и девушке. Среди прочего там содержались пароли Джонатана к его учетной записи PayPal и MySpace. В этой записке Джонатан писал: «Я не верю в нашу систему «правосудия» — возможно, мои сегодняшние действия и это письмо станут серьезным сигналом для общественности, но я потерял контроль над ситуацией, и это мой единственный способ ее исправить. Если честно, я не имею никакого отношения ко всей этой истории с TJX. Несмотря на то, что Крис (Скотт) и Альберт Гонзалес — самые опасные и разрушительные хакеры, которых когда-либо поймали федералы, я гораздо более соблазнителен [в качестве жертвы] для общественного мнения, чем эти два случайных идиота. Такова жизнь. Помните: дело не в том, что вы выигрываете или проигрываете, а в том, что лично я выигрываю или проигрываю, сидя в тюрьме в течение 20, 10 или даже 5 лет за преступление, которое я не совершал. Это мой способ выиграть, но как минимум, я умру свободным».

Как бы то ни было, короткая жизнь Джонатана Джеймса навсегда вписана в историю мирового хакерства, как бы пафосно это ни звучало. В коротком некрологе, который напечатала на своих страницах газета «Miami Herald», сказано: «Джонатан, окончивший школу Бет Ам в 1995 году, запомнится друзьям и семье как исключительно умный молодой человек, который никогда ничего не делал по правилам. Компьютерный гений согласно всем определениям этого термина, он постоянно поражал друзей, семью и правительство своими достижениями. Его будет очень не хватать брату, отцу, тете, дяде, двоюродным братьям, бабушке и дедушке, а также многим, многим друзьям».

Составители некролога забыли разве что упомянуть то обстоятельство, что Джонатан «C0mrade» Джеймс был не просто хакером и компьютерным гением, а хакером и компьютерным гением, который не сделал в своей жизни, в общем-то, ничего плохого. Тем печальнее, что его жизнь оборвалась так рано.