Лучшие WiFi адаптеры для Kali Linux

Ядро Linux поддерживает очень больше количество сетевых адаптеров. В наши дни поддержка различных устройств ядро очень сильно улучшилась. Это коснулось и wifi адаптеров, а также PCI WiFi карт. Но все эти адаптеры и карты имеют разную производительность, а также разную функциональность.

Каждый пользователь хочет иметь WiFi адаптер хорошей мощности и как можно более низкой цены. Кроме того, хотелось бы, чтобы адаптер поддерживал различные дополнительные режимы, необходимые для тестирования безопасности сетей. Если вы собираетесь выполнять тестирование безопасности WiFi сетей, то вам обязательно понадобиться адаптер с поддержкой работы в режиме монитора с операционной системой Linux. В этой статье мы рассмотрим лучшие WiFi адаптеры для Kali Linux. Они же и подойдут для любого другого дистрибутива.

Как выбрать WiFi адаптер?

При выборе WiFi адаптера, в первую очередь, надо обратить внимание на чипсет, на основе которого он создан. Ядро Linux уже поддерживает огромное количество чипсетов, но режим монитора или так называемый неразборчивый режим поддерживается далеко не всеми. Даже если у вас в ноутбуке уже есть встроенный WiFi, то скорее всего, режим монитора в Linux там не поддерживается. Вот чипсеты, которые точно его поддерживают:

Естественно, что они будут отлично работать с современными версиями ядра Linux. Эти микросхемы используются в различных адаптерах WiFi. Теперь давайте рассмотрим лучше USB WiFi адаптеры для Kali Linux на основе этих микросхем.

Лучшие WiFi адаптеры для Kali Linux

1. Alfa AWUS036NHA

2. TP-LINK TP-WN722NC

В прежней версии статьи мы ещё советовали адаптер TP-LINK TP-WN722N, он действительно раньше выпускался на основе чипсета Atheros AR9271 и поддерживал режим монитора, но в новой версии используется чипсет Realtek RTL8188EUS, не поддерживающий такую функциональность. Найти старую версию в продаже уже очень сложно, поэтому лучше выбрать другую модель, на одном из поддерживаемых чипсетов.

Это устройство очень похоже по характеристикам на TP-LINK TP-WN722N, поддерживается скорость передачи данных до 150 Мбит/сек. Только оно имеет меньший размер и дешевле. Встроенная антенна мощностью 3 dBi может быть заменена на более мощную. Однако с ним тоже надо быть осторожным, в версиях 3 и 4 используется уже не тот чипсет.

3. Alfa AWUS036NH

Этот USB Wifi адаптер использует микросхему Ralink RT3070. Тут тоже поддерживаются стандарты 802.11b/g и n, а потребляемая мощность составляет 2000 mW. Устройство поставляется с антенной на 4 dBi, которую можно заменить на более дорогую с мощностью 9 dBi. Поддерживает все необходимые алгоритмы шифрования.

4. Alfa AWUS036NEH

Еще один адаптер, использующий тот же чип, что и предыдущий. Он имеет меньший размер. Но точно так же поддерживает стандарты g и n, имеет антенну на 5 dBi и поддерживает шифрование данных с помощью 64/128-bit WEP, WPA, WPA2, TKIP, AES.

5. Alfa AWUS036H

Еще один мощный USB WIfi адаптер, использующий микросхему Realtek RTL8187L. Он работает только со стандартами IEEE 802.11b/g, а поэтому позволяет передавать данные только со скоростью 54 Мбит/сек. Микросхема адаптера очень чувствительная, а поэтому он может найти сигнал на очень большом расстоянии. К тому же здесь используется всенаправленная антенна на 4 dBi.

6. Alfa AWUS036EW

USB Wifi адаптер, на том же чипе, что и предыдущий. Поддерживаются стандарты b/g и скорость передачи данных до 54 Мбит/сек. Мощность адаптера 500 мВт.

7. Alfa AWUS036ACH

8. BlueWay BT-N9100

9. Panda Wireless PAU09 N600

10. Alfa AWUS1900

Самая топовая модель от Alfa на основе чипа Realtek RTL8814AU. Имеет четыре антенны с мощностью 5 dBi и может работать в четырехканальном режиме. Поддерживает частоту 2.4 ГГц со скоростью передачи данных 600 Мбит/сек и 5 ГГц со скоростью передачи данных 1300 МГц.

Выводы

В этой статье мы рассмотрели лучшие wifi адаптеры для Kali Linux и для всех дистрибутивов Linux, в целом, которые можно подключить к вашему компьютеру по USB. Напомню, что все они полностью поддерживаются в Linux и не требуют дополнительных настроек.

Обратите внимание, что вам не обязательно покупать один адаптеров из этого списка, ведь это популярные бренды и стоят они дорого. Можно купить и более простой адаптер но на основе одного из выше перечисленных чипсетов. А какой Wifi адаптер используете вы? Напишите в комментариях!

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как определить, какой Wi-Fi адаптер подойдёт для Kali Linux

В этой статье мы разберём, какие технические характеристики Wi-Fi карт важны для аудита безопасности Wi-Fi сетей, какие показатели изучить перед покупкой Wi-Fi, что можно узнать о Wi-Fi адаптере, подключённом к вашему компьютеру, а также много внимания будет уделено виртуальным беспроводным интерфейсам.

Режим монитора, беспроводные инъекции, режим точки доступа (AP)

Важнейшей характеристикой, необходимой для взлома Wi-Fi сетей, является поддерживает ли беспроводная карта режим монитора. Чтобы понять, что такое режим монитора, нужно обратиться к работе адаптера в «нормальном» (его называют «управляемый», managed) режиме: беспроводная карта отправляет данные Точке Доступа и от неё получает данные, которые предназначены для этой беспроводной карты. В режиме монитора, беспроводная карта не подключена к конкретной точке доступа, она «слушает», т.е. принимает абсолютно все беспроводные пакеты данных, которые «летают» в радиоэфире на частоте, на которую в данный момент настроен беспроводной адаптер.

Режим монитора – это способность Wi-Fi карты принимать любые пакеты, доступные в диапазоне досягаемости на её частоте.

Если беспроводная карта не поддерживает режим монитора, то она практически бесполезна для беспроводного пентестинга (разве что, с помощью неё можно выполнять онлайн атаки, у которых очень маленькая эффективность).

Т.е. если беспроводной адаптер имеет режим монитора, то он может перехватить четырёх этапное рукопожатие, с помощью которого в дальнейшем можно взломать пароль от Wi-Fi.

Примечание: на протяжении всей статьи я буду употреблять такие термины как «Точка Доступа», «Станция» и т.д., эти понятия раскрыты в разделе «Термины Wi-Fi сетей».

Рукопожатие можно перехватить в тот момент, когда клиент подключается к точке доступа, а это может происходить очень редко. Чтобы ускорить этот процесс, используется атака деаутентификации. Для её выполнения необходимо, чтобы адаптер умел делать беспроводные инъекции.

Важно знать, что наличие режима монитора ≠ способности делать беспроводные инъекции.

Т.е. некоторые беспроводные карты смогут перехватить рукопожатие, но не смогут отсоединить клиентов (выполнить атаку деаутентификации).

Для таких программ как Fluxion и WiFi-Pumpkin требуются Wi-Fi карты, которые поддерживают режим Точки Доступа, т.е. режим AP. В режиме Точка Доступа беспроводная карта работает как беспроводной роутер: к ней могут подключаться станции.

Беспроводная карта может поддерживать режим монитора, уметь делать беспроводные инъекции, но не иметь режим Точки Доступа. Возможности Wi-Fi карт зависит от чипсета и драйвера.

Чип Wi-Fi адаптера и драйвер Wi-Fi адаптера для Linux

Как уже было сказано, какие именно режимы поддерживает беспроводной адаптер зависит от:

Большое количество информации о чипсетах и драйверах собрано в двух таблицах:

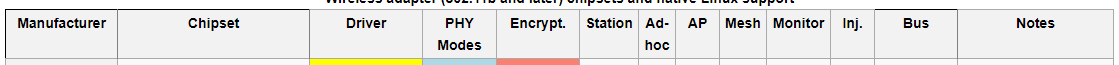

Шапка первой таблицы:

Записи означают следующее:

Как узнать, поддерживает ли чип режим монитора и беспроводные инъекции

Искать в этой таблице удобно по установленному в Wi-Fi карте чипсету. В первую очередь для взлома Wi-Fi сетей важны поля: AP, Monitor и Inj.

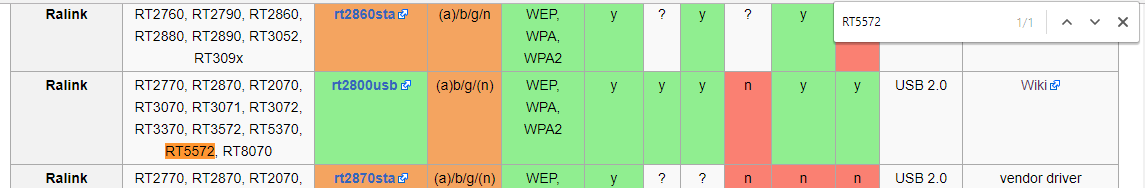

Находим, что в ней установлен чипсет Ralink RT5572. Ищем в таблице «RT5572»:

Как можно убедиться, поддерживается AP, Monitor и Inj – т.е. эта карта отлично подойдёт для беспроводного тентестинга.

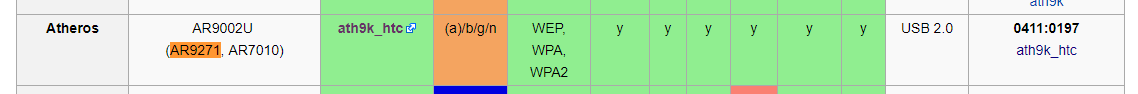

Видно, что также поддерживаются все необходимые режимы.

Как в Linux узнать чипсет и драйвер беспроводной карты

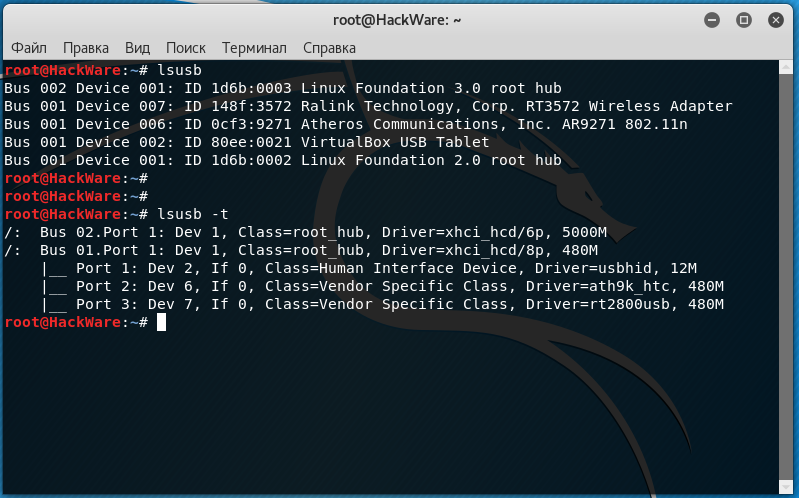

Можно узнать чипсет USB беспроводной карты.

Можно посмотреть драйвер беспроводной USB карты:

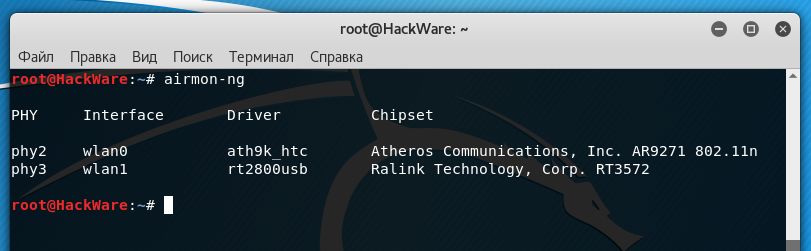

Эту же информацию о чипсете и о драйвер (как для USB, так и для встроенных карт) можно посмотреть командой:

Для интегрированных беспроводных карт информацию о драйвере можно увидеть таким образом (ищите строку Kernel driver in use):

С помощью lshw можно увидеть разнообразную информацию о железе:

Таблица с чипсетами содержит информацию не о всех драйверах. Например:

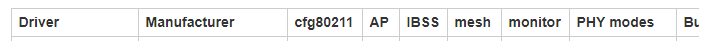

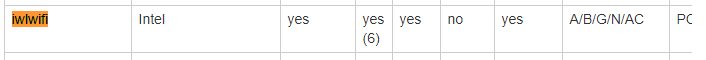

Беспроводная карта использует драйвер iwlwifi, который отсутствует в первой таблице. Обратимся ко второй таблице, она имеет столбцы:

С помощью этой таблицы я могу найти информацию об отсутствующем в первой таблице драйвере iwlwifi:

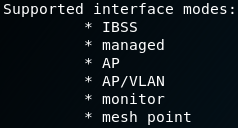

Команда iw list

Возможности вашего беспроводного железа в вашей системе можно узнать с помощью команды:

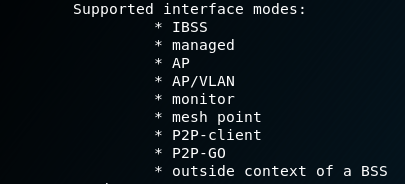

Она выводит очень много информации. Обратите внимание на:

Здесь главными записями являются monitor и AP.

Проверка, режима монитора, беспроводной инъекции и AP в Linux

Выше было показано, как ещё до покупки беспроводного устройства собрать информацию о режимах, которые он поддерживает и на основе этой информации определить, подойдёт ли Wi-Fi карта для Kali Linux. Также приведены команды, чтобы посмотреть аппаратные возможности Wi-Fi устройства.

Теперь мы рассмотрим, как на практике проверить, поддерживает ли режим монитора и другие режимы конкретная Wi-Fi карта, которая у вас на руках, в конкретной системе, к которой вы её подсоединили.

Подключите вашу Wi-Fi карту к компьютеру: мы введём ряд команд, которые подтвердят, какие именно режимы она поддерживает или не поддерживает.

Чтобы полученные данные были точны, необходимо закрыть программы, которые могут вмешаться в наши действия с беспроводными картами:

Проверка режима монитора

Она должна показать имя беспроводного интерфейса в вашей системе. Если ничего не выведено, значит беспроводная карта не подключена, либо система по какой-либо причине не может распознать вашу Wi-Fi карту.

В полученной информации, найдите имя беспроводного интерфейса, к примеру, это может быть wlan0.

Далее выполните последовательность команд

заменив на действительное имя вашего беспроводного интерфейса (у меня это wlan0):

Вновь выполните команду

Строка type monitor говорит о том, что беспроводная карта поддерживает режим монитора.

Возврат в управляемый режим (не торопитесь с этим – режим монитора нам понадобиться для проверки беспроводных инжектов):

Для интерфейса wlan0 реальные команды выглядят так:

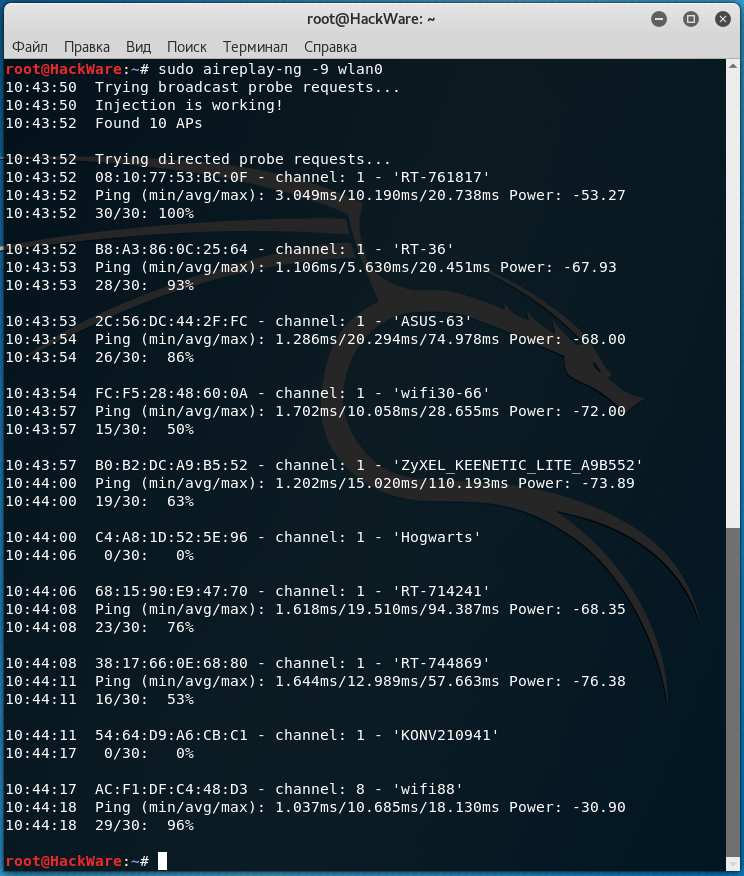

Проверка беспроводной инъекции

Проверить, поддерживает ли беспроводная карта инъекции (инжект) на сетевом интерфейсе wlan0 (если нужно, имя интерфейса замените на имя в вашей системе):

Результат работы команды:

Главной в полученном выводе является строка Injection is working!, которая говорит о том, что инъекция работает.

Проверка режима точки доступа (AP, мастер режим)

Режим точки доступа также называют мастер режимом.

Режим точки доступа необходим для программ, ориентированных на социальную инженерию, которые создают точки доступа (атака злой двойник, атака мошенническая точка доступа). Это, в первую очередь такие программы как: Fluxion, airgeddon, WiFi-Pumpkin, create_ap и другие подобные.

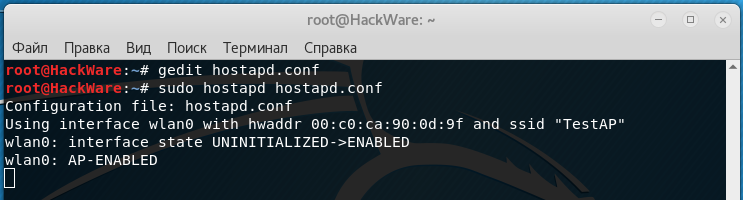

Для проверки, может ли ваша Wi-Fi карта выступать в качестве точки доступа, мы попытаемся создать программную точку доступа. Для этого создайте файл hostapd.conf со следующим содержимым (замените wlan0 на имя проверяемого беспроводного интерфейса):

Сохраните и закройте его, запустите hostapd следующим образом:

В терминале должно быть выведено примерно следующее:

Если всё так, то с помощью другого устройства (телефона, планшета) поищите в списке доступных сетей новую, с именем TestAP.

Эта точка доступа не маршрутизирует трафик (поскольку мы не сделали соответствующую настройку). Это означает, что если вы к ней подключитесь, у вас не будет Интернет-соединения. При этом она всё равно должна быть видна в качестве доступных сетей.

Если всё прошло без ошибок и вы можете видеть новую беспроводную сеть, это означает, что ваш драйвер поддерживает мастер режим с hostapd.

Вы можете убедиться, что в качестве типа, установлено AP (строка type AP):

Для остановки hostapd, просто нажмите ctrl+c.

Проверка функциональности виртуального интерфейса

Fluxion может использовать одну беспроводную карту с поддержкой виртуального сетевого интерфейса, либо две беспроводных карты одновременно. Это означает, что вам необязательно нужен виртуальный интерфейс, если у вас имеется второй беспроводной адаптер. Если вы пошли этим путём (два Wi-Fi адаптера), убедитесь, что выбранный интерфейс поддерживает инъекции, а второй интерфейс поддерживает мастер режим (режим точки доступа, рассмотренный чуть выше), он нужен для запуска атаки «Перехватывающий Портал» (Captive Portal)).

Когда fluxion использует один интерфейс, то необходим виртуальный сетевой интерфейс. Это из-за того, что некоторые атаки, такие как Captive Portal, для успешного выполнения требуют два различных действия с беспроводными сетями: глушение целевой ТД и запуск собственной точки доступа (rogue AP).

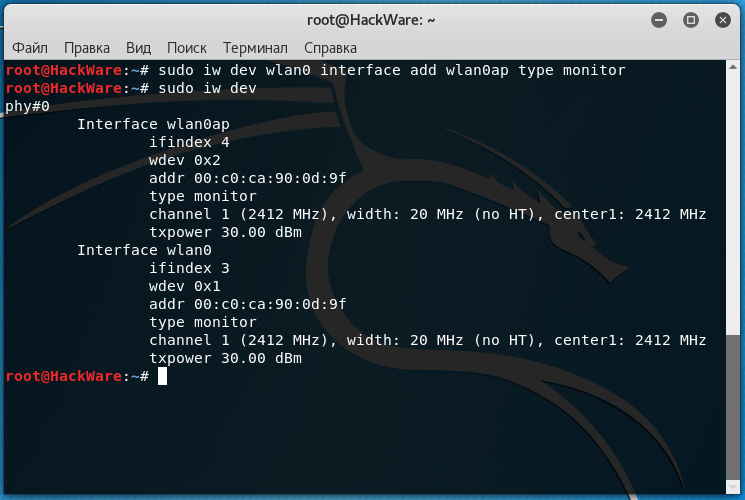

Для этого нам нужно создать дополнительный интерфейс из нашего основного интерфейса. Сначала нам нужно выбрать интерфейс, с которым мы хотели бы работать, и «зарезервировать его», установив его в режим мониторинга (замените wlan0 на имя выбранного вами интерфейса):

Приведённые выше команды не должны генерировать какой-либо вывод. Если после запуска любой из команды что-либо выводится на экран, это означает, что что-то идёт не так.

Далее мы добавляем второй виртуальный интерфейс от главного интерфейса:

Эта команда не должна что-либо выводить на экран, если показан какой-либо вывод – значит что-то идёт не так.

можно проверить, что действительно был добавлен второй интерфейс:

Теперь у нас готовы оба интерфейс, и мы попробуем одновременно их использовать.

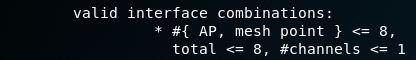

При использовании виртуальных интерфейсов, обычно имеются следующие ограничения:

В качестве эксперимента, что всё работает как это описано в теории, главный интерфейс (в моём примере это wlan0) запустит глушилку, в то время как второй интерфейс (в моём случае это wlan0ap), запустит мошенническую точку доступа.

Нам нужно начать с поиска цели для глушения, поэтому переведём основной интерфейс в режим монитора:

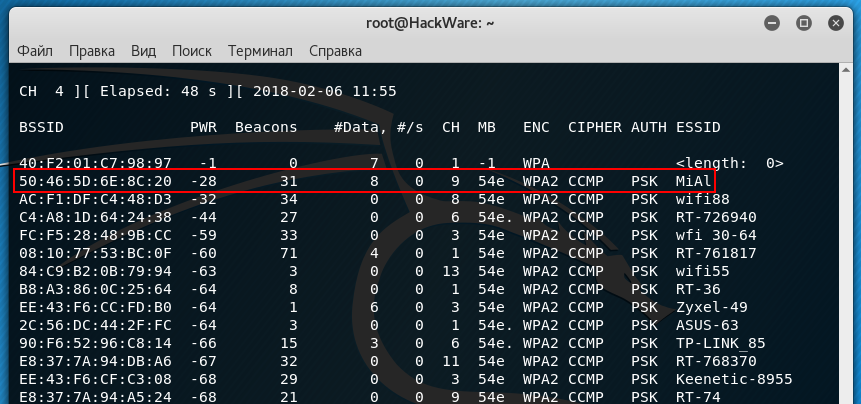

И на основном интерфейсе (wlan0) запустим airodump-ng:

Допустим, в качестве цели я выбираю сеть MiAl, она находится на десятом канале (запоминаем это) и имеет BSSID 50:46:5D:6E:8C:20 (также запомним его):

Перейдём к созданию новой точки доступа. Для этого создайте файл hostapd.conf со следующим содержимым (обратите внимание, что теперь в качестве имени интерфейса мы используем wlan0ap – если вы выбрали другое имя для своего беспроводного интерфейса, то используйте его; также обратите внимание, что я изменил имя сети и установил девятый канал):

вы можете посмотреть текущий статус беспроводных интерфейсов:

Для деаутентификации (глушения) можно использовать, например, mdk3.

На главном интерфейсе (у меня это wlan0) запустите mdk3 примерно следующим образом:

В моём случае команда выглядит так:

В результате, пока работает mdk3, будет невозможно подключиться к истинной точке доступа, но при этом будет видна вторая ТД с точно таким же именем, к которой можно свободно подключиться без пароля. И обе эти операция выполняются при помощи одного единственного Wi-Fi адаптера.

Если всё нормально, mdk3 и hostapd должны одновременно работать без остановки и вылетов. Если у вас также всё прошло успешно, значит fluxion будет отлично работать с вашей беспроводной картой.

На что ещё нужно обратить внимание при покупке Wi-Fi для Kali Linux

Имеются и другие характеристики беспроводных карт, которые важны для беспроводного пентестинга:

Заключение

Для Kali Linux подходит довольно много беспроводных карт, список актуальных вариантов я привёл в заметке «Подборка совместимых с Kali Linux Wi-Fi адаптеров на 2018».

Какие wifi адаптеры поддерживает kali linux

Двухдиапазонные (2.4GHz & 5.0GHz) беспроводные 802.11a/b/g/n/ac USB адаптеры

Alfa AWUS1900 (chipset: Realtek RTL8814AU)

Alfa AWUS036ACH (chipset: Realtek RTL8812AU)

Alfa AWUS036AC (chipset: Realtek RTL8812AU)

TRENDnet TEW-809UB (chipset: Realtek RTL8814AU)

Panda Wireless PAU09 N600 (chipset: Ralink RT5572)

ASUS USB-AC68 (chipset: Realtek RTL8814AU)

ASUS USB-AC56 (chipset: Realtek RTL8812AU)

TP-LINK Archer T9UH (chipset: Realtek RTL8814AU)

TP-LINK Archer T4UH (rev V2, chipset: Realtek RTL8812AU)

TP-LINK Archer T4U (rev V3, chipset: Realtek RTL8812AU)

D-Link DWA-192 (chipset: Realtek RTL8814AU)

D-Link DWA-182 (rev C, chipset: Realtek RTL8812AU)

Edimax AC600 USB (chipset: Realtek RTL8811AU)

Netis WF2190 (chipset: Realtek RTL8812AU)

TOTOLINK A2000UA (chipset: Realtek RTL8812AU)

Tenda U12 (chipset: Realtek RTL8812AU)

ZyXEL NWD6605 (chipset: Realtek RTL8812AU)

Двухдиапазонные (2.4GHz & 5.0GHz) беспроводные 802.11a/b/g/n USB адаптеры

Alfa AWUS052NH (chipset: Ralink RT3572)

Alfa AWUS051NH (rev v2, chipset: Ralink RT3572)

D-Link DWA-160 (rev C1, chipset: Ralink RT5572)

Netis WF2150 (chipset: Ralink RT5572)

Однодиапазонные 2.4GHz беспроводные 802.11a/b/g/n USB адаптеры

Alfa AWUS036NHA (chipset: Atheros AR9271)

Alfa AWUS036NH (chipset: Ralink RT3070)

Alfa AWUS036NEH (chipset: Ralink RT3070)

TP-LINK TL-WN823N (rev v1, chipset: Realtek RTL8192CU)

TP-LINK TL-WN822N (rev v3, chipset: Realtek RTL8192CU)

TP-LINK TL-WN821N (rev v4, chipset: Realtek RTL8192CU)

TP-LINK TL-WN821N (rev v3, chipset: Atheros AR9287)

TP-LINK TL-WN727N (rev v3, chipset: Ralink RT5370)

D-Link DWA-140 (rev D1, chipset: Ralink RT5372)

D-Link DWA-137 (rev A1A, chipset: Ralink RT5372)

D-Link DWA-131 (rev B1, chipset: Realtek RTL8192CU)

ASUS USB-N14 (rchipset: Ralink RT5372)

ASUS USB-N13 (rev B1, chipset: Realtek RTL8192CU)

Panda PAU06 USB (chipset: Ralink RT5372)

Panda PAU05 USB (chipset: Ralink RT3070)

Tenda W311M (chipset: Ralink RT5370)

Tenda W311Ma (chipset: Сhip Ralink RT5370)

Upvel UA-222NU (chipset: Realtek RTL8192CU)

Netis WF2123 (chipset: Realtek RTL8192CU)

ORIENT XG-925n+ (chipset: Ralink RT5370)

Netgear WNA3100M (chipset: Realtek RTL8192CU)

Edimax EW-7711UAN (rev v1, chipset: Ralink RT3070)

Устаревшие, но на 100% совместимые модели

Acorp WUD-150N (Ralink RT3070L)

Alfa AWUS036H (Realtek RTL8187L)

ASUS USB-N11 (Ralink RT2770)

ASUS USB-N53 (Ralink RT3572)

ASUS USB-N66 (Ralink RT3573)

ASUS WL-160N (Ralink RT2870)

ASUS WL-167g (rev v1, Ralink RT2571)

ASUS WL-167g (rev v2, Ralink RT2571W)

D-Link DWA-110 (rev A1, Ralink RT2571W)

D-Link DWA-121 (rev A1, RalinkRTL8188CUS)

D-Link DWA-123 (rev A1, Ralink RT3370)

D-Link DWA-123 (rev B1, Ralink RT5370)

D-Link DWA-125 (rev A1, Ralink RT3070)

D-Link DWA-125 (rev A2, Ralink RT3070)

D-Link DWA-125 (rev A3, Ralink RT5370)

D-Link DWA-125 (rev B1, Ralink RT5370)

D-Link DWA-126 (Atheros AR9271)

D-Link DWA-127 (rev A1, Ralink RT3070)

D-Link DWA-130 (rev B1, Ralink RT2870)

D-Link DWA-130 (rev D, Atheros AR9170)

D-Link DWA-140 (rev B3, Ralink RT5372)

D-Link DWA-140 (rev C1, Ralink RT2870)

D-Link DWA-160 (rev A1, Atheros AR9170)

D-Link DWA-160 (rev A2, Atheros AR9170)

D-Link DWA-160 (rev B1, Ralink RT2870)

D-Link DWA-160 (rev B2, Ralink RT5572)

D-Link DWL-G122 (rev B1, Ralink RT2571)

D-Link DWL-G122 (rev C1, Ralink RT2571W)

D-Link DWL-G122 (rev E1, Ralink RT2070)

GEMBIRD WNP-UA-002 (Ralink RT3072)

Linksys AE1000 (Ralink RT3572)

Linksys AE3000 (Ralink RT3573)

Linksys WUSB100 (rev v1, Ralink RT2770)

Linksys WUSB100 (rev v2, Ralink RT3070)

Linksys WUSB600N (rev v1, Ralink RT2870)

Linksys WUSB600N rev v2, Ralink RT3572)

Netgear WN111 (rev v2, Atheros AR9170)

Netgear WNA1000 (Atheros AR9170)

Netgear WNA1100 (Atheros AR9271)

Netgear WNDA4100 (Ralink RT3573)

Proware PW-DN4210D (Atheros AR9271)

Sitecom WLA-5000 (Ralink RT3572)

Spark AD-600Z (ZyDAS ZD1211B)

Tenda UH150 (Ralink RT3070)

Tenda W322U (rev v3, Ralink RT5372)

Tenda W322UА (rev v1 Ralink RT3072)

Tenda W322UA (Ralink RT3072)

TP-LINK TL-WN322G (ZyDAS ZD1211B)

TP-LINK TL-WN322G (rev v3, Atheros AR9271)

TP-LINK TL-WN422G/NC (rev v1, ZyDAS ZD1211B)*

TP-LINK TL-WN422G/NC (rev v2, Atheros AR9271)*

TP-LINK TL-WN7200ND (rev v1, Ralink RT3070)

TP-LINK TL-WN721N/NC (rev v1, Atheros AR9271)*

TP-LINK TL-WN722N/NC (rev v1, Atheros AR9271)*

TP-LINK TL-WN722N/NC (rev v1, Atheros AR9271)*

TP-LINK TL-WN727N (rev v1, Ralink RT3070)

TP-LINK TL-WN727N (rev v3, Ralink RT5370)

TP-LINK TL-WN821N (rev v2, Atheros AR9170)

TP-LINK TL-WN821N (rev v3, Atheros AR7010)

TP-LINK TL-WN821N (rev v4, Realtek RTL8192CU)

TP-LINK TL-WN822N (rev v1, Atheros AR9170)

TP-LINK TL-WN822N (rev v2, Atheros AR7010)

TRENDnet TEW-424UB (rev v3, Realtek RTL8187B)

TRENDnet TEW-624UB (rev B1, Ralink RT2870)

TRENDnet TEW-624UB (rev D1, Realtek RTL8192CU)

TRENDnet TEW-644UB (Ralink RT2770)

TRENDnet TEW-645UB (Ralink RT2770)

TRENDnet TEW-664UB (rev v1, Ralink RT2870)

U-MEDIA WUB-375L (Ralink RT2770)

Z-Com XN-791 (Ralink RT2770)

ZyXEL NWD2205 (Realtek RTL8192CU)

ZyXEL ZyAIR G-202 (ZyDAS ZD1211B)

Некоторые мало известные модели:

Blueway N9000 (Ralink RT3070L)

Blueway Ultra Speed BT-N9100 (Ralink RT3070L)

Blueway N9200 (Ralink RT3070L)

Blueway N9800 (Ralink RT3070L)

COMFAST CF-N300 (Ralink RT3072L)

COMFAST CF-WU770N (Ralink RT3070L)

GSKY GS-27USB (Realtek 8187L)

EDUP ep-ms8515gs (Ralink RT3070L)

Melon n9 (Ralink RT3070L)

Melon n4000 (Ralink RT3070L)

Netsys 9000WN (Ralink RT3070L)

High Power SignalKing Signal King (Ralink RT3070L)

KASENS N9600 (Ralink RT3070L)

Sabrent NT-WGHU (Realtek 8187L)