Контроллер домена Linux – Видеоурок

Наличие хорошей инструкции – только лишь часть того что нужно чтобы настроить Контроллер домена Linux с нуля и без знаний. И как говорится “их есть у меня”: Контроллер домена Ubuntu 20.04 – Ubuntu 20.04 AD-DC. Но одной инструкцией не всегда можно обойтись. Поэтому в данном видеоуроке будет рассмотрено как развернуть Контроллер домена Linux. Со всеми необходимыми сервисами в базовой комплектации. Для этого мы подготовим Ubuntu Server 20.04 к развёртыванию Samba4 Active Directory Domain Controller. Установим DNS сервер Bind9. Установим и настроим DHCP сервер. А так же настроим интеграцию между DHCP сервером и DNS сервером. В результате, при выдаче клиенту адреса по DHCP, мы будем изменять DNS зону контроллера домена. Таким образом, мы сможем обращаться к хоcтам внутри сети по их DNS именам. При том без разницы по короткому имени или по длинному идёт обращение. Работать будет в обоих вариантах.

Контроллер домена Linux – Каков результат?

На выходе мы получим хоть и не такой простой в управлении, но прекрасно работающий контроллер домена linux. Нормальный аналог дорогущим контроллерам домена от масдая. Который легко справится и с небольшим офисом и с сетью на сотню машин. А с допилом можно осилить и бОльшие масштабы. Мы же все помним что за спираченную сервачную венду вам предложат присесть или в лучшем случае впаяют административку? Точнее не вам, а руководителю предприятия. А руководитель предприятия прикинется дибилом и скажет что знать не знает что такое компьютер вообще и “тут есть какой-то шайтан, он с бубном бегает, делает что-то, что не знаю” и ткнёт на вас пальцем. Вот тогда вам предложат присесть :). Не буду долго расписывать все те красоты с которыми вы можете столкнуться идя на поводу у не желающих платить за лицензии фирм, просто оставлю тут вот это https://12pravil.ru/piratstvo

Немного о пиратствии масдая

Ах да, ещё забыл упомянуть что ваш вполне себе лицензионный виндоус сервер, купленный, кошерный, развёрнутый в виртуальной среде в кластере, таковым быть резко перестаёт. Да и любая венда не заточенная специально для такого режима работы вообще. Вы воткнёте её в кластер и будете думать что всё круто. А по факту выяснится что вам нужно было на каждый экземпляр масдая, иметь не одну лицензию, а количество лицензий равное нодам в этом кластере. Поэтому от себя могу только посоветовать стремительную легализацию. Если у вас есть хотябы одна пиратская венда – легализуйте. Нет денег на лигализацию – грохайте её. Или венда лицензионная но работающая с нарушением лицензионного соглашения – грохайте. Не взирая на последствия, т.к. думать о последствиях когда придёт проверка, будет уже поздно.

Превращаем Ubuntu Server в контроллер домена с помощью samba-tool

С помощью Samba можно превратить сервер, работающий под управлением ОС семейства Linux, в контроллер домена (Domain Controller, DC) Active Directory. Тот DC, который мы собираемся поднять, сможет работать как контроллер домена Windows NT4. Он подойдёт для централизованного хранения данных учётных записей пользователей и компьютеров.

Начнём с установки необходимого ПО.

Установка

Первый шаг — установка на сервер пакетов Samba и Winbind. Сделать это можно с помощью следующей команды:

Время установки невелико, даже с учётом того, что системе может понадобиться загрузить некоторые зависимости.

После установки можно приступать к настройкам.

Подготовка к настройке

Здесь IP_ADDRESS_OF_SERVER — это реальный адрес сервера Samba. Проверьте, чтобы файл содержал актуальные данные.

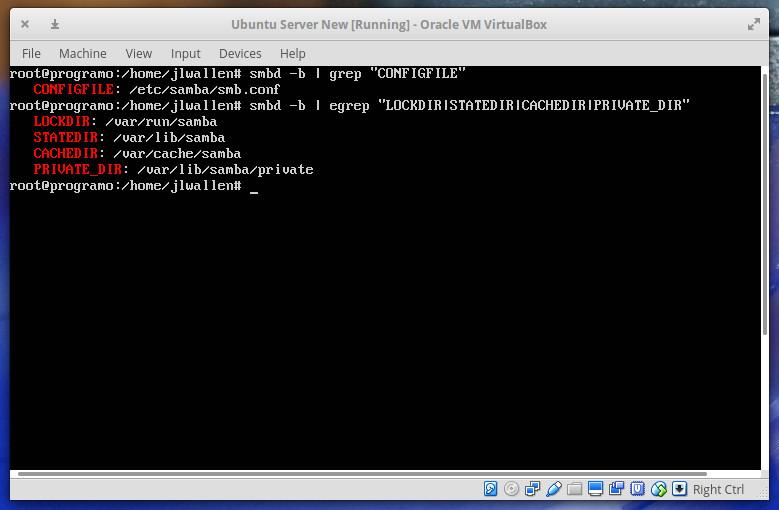

На рисунке ниже показаны результаты исполнения этих команд, которыми можно будет воспользоваться для того, чтобы удалить ненужные файлы. Если же подобные файлы в системе не существуют — можно сразу двигаться дальше.

Поиск файлов, которые надо удалить

Использование samba-tool

Прежде чем продолжать, позаботьтесь о регистрации пользователей в Samba. Этот шаг очень важен — иначе пользователям не удастся пройти аутентификацию. Делается это следующими командами:

Здесь USERNAME — имя существующего пользователя, которого надо добавить к Samba. Указать пароль нужно будет лишь после ввода первой команды. Первая команда добавляет нового пользователя и запрашивает пароль для него; вторая — активирует созданный аккаунт.

Настройка DNS-сервера

Тут же имеются настройки использования сетевым интерфейсом статического IP-адреса. Обратите внимание на то, что всё, набранное ЗАГЛАВНЫМИ буквами, надо настроить в соответствии с параметрами вашей системы.

После выполнения настроек перезапустите сетевые сервисы такой командой:

Настройка Kerberos

Тестируем и подключаемся

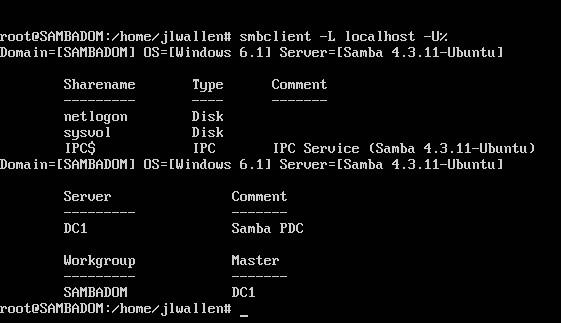

Самое сложное позади. Теперь всё готово к тому, чтобы протестировать только что созданный контроллер домена на Samba и подключиться к нему. Быстро проверить, всё ли работает, можно с помощью такой команды:

После ввода пароля пользователя Samba, вы должны увидеть сообщение об успешном подключении.

Успешное подключение

Итоги

Уважаемые читатели! А какие варианты взаимодействия экосистем Linux и Windows кажутся вам наиболее интересными и полезными?

Администрирование контроллера домена Linux

Администрирование контроллера домена Linux – наш текущий этап. У нас в сети есть Linux AD-DC, установленный на ESXi в тестовой среде где наращивается инфраструктура предприятия малого бизнеса готовая к продакшену. А так же шлюз Untangle NG Firewall, за которым сидит всё что мы уже создали. Администрирование контроллера домена Linux в части выполнения повседневных задач – абсолютно идентично натуральному. В этом мы и убедимся в сегодняшней записи. Мы введём в домен рабочую станцию Windows 10 Pro. Установим на неё RSAT, добавим пользователя в Active Directory, создадим GPO и посмотрим оснастку DNS. В реальной жизни, у вас должен стоять ноутбук или компьютер с лицензионной Windows 10 Professional. В моём случае для тестов будет использоваться только что установленная триальная версия. Единственное изменение которое было в неё внесено после установки – открыт удалённый доступ. Таки приступим!

| Параметр | Значение |

| IP Контроллера домена Linux | 192.168.1.100 |

| Имя контроллера домена Linux | ag-dc-1 |

| Имя домена | adminguide.lan |

| Имя администратора домена | Administrator |

| Пароль администратора домена | AdminGuide.Lan |

| Роль DHCP сервера | ag-dc-1 |

| Роль DNS сервера | ag-dc-1 |

| Имя подключаемой рабочей станции | admin-win |

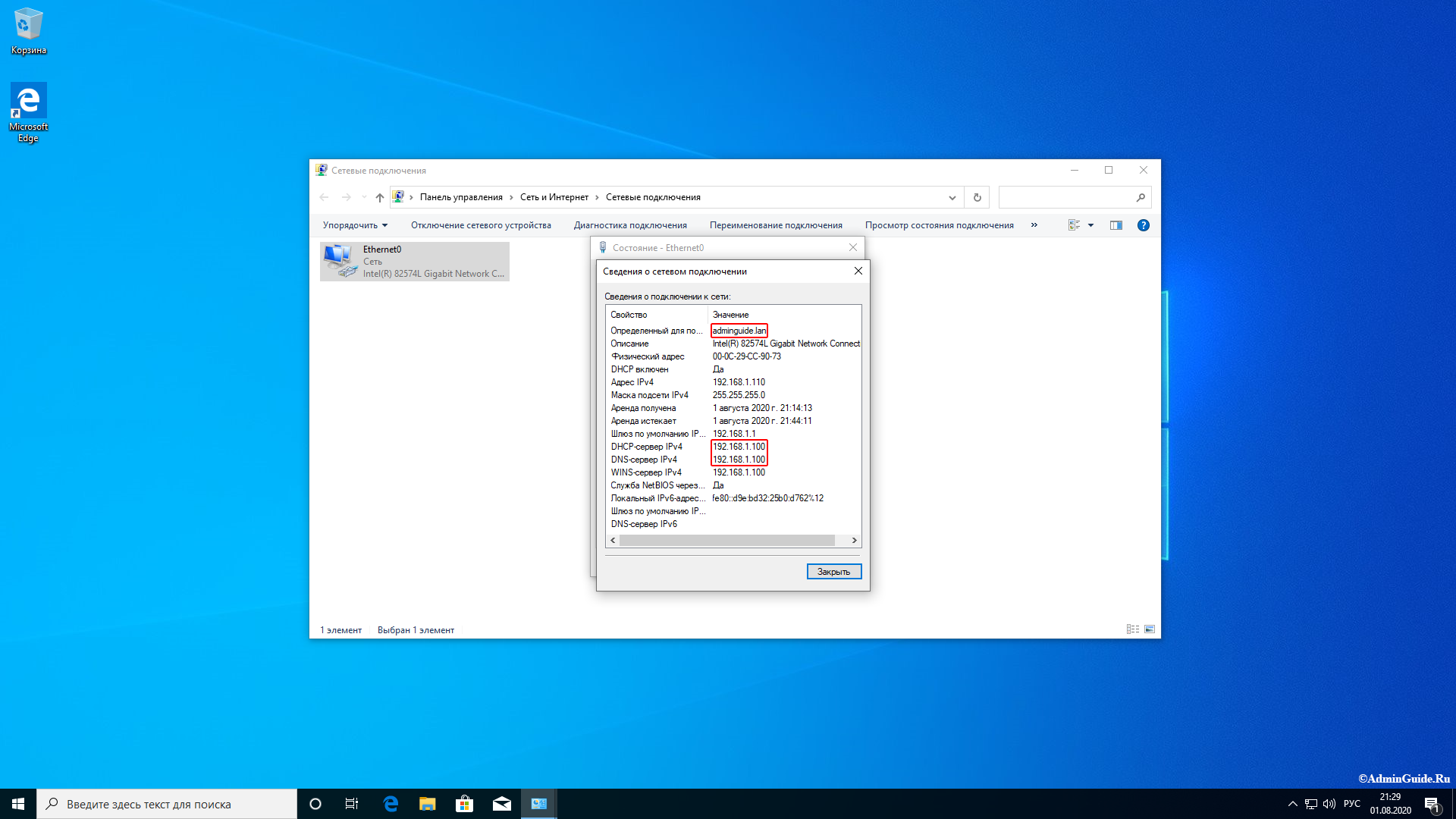

Проверяем сетевые настройки Windows

Проверяем что настраиваемая рабочая станция получает настройки по DHCP от DHCP сервера нашего контроллера домена, а так же убеждаемся что он и указан в роли DNS сервера.

Проверка сетевых настроек

Убедившись что всё работает как надо и адрес получен по DHCP от контроллера домена, а не от какого-нибудь нечаянно включенного шлюза\роутера идём дальше.

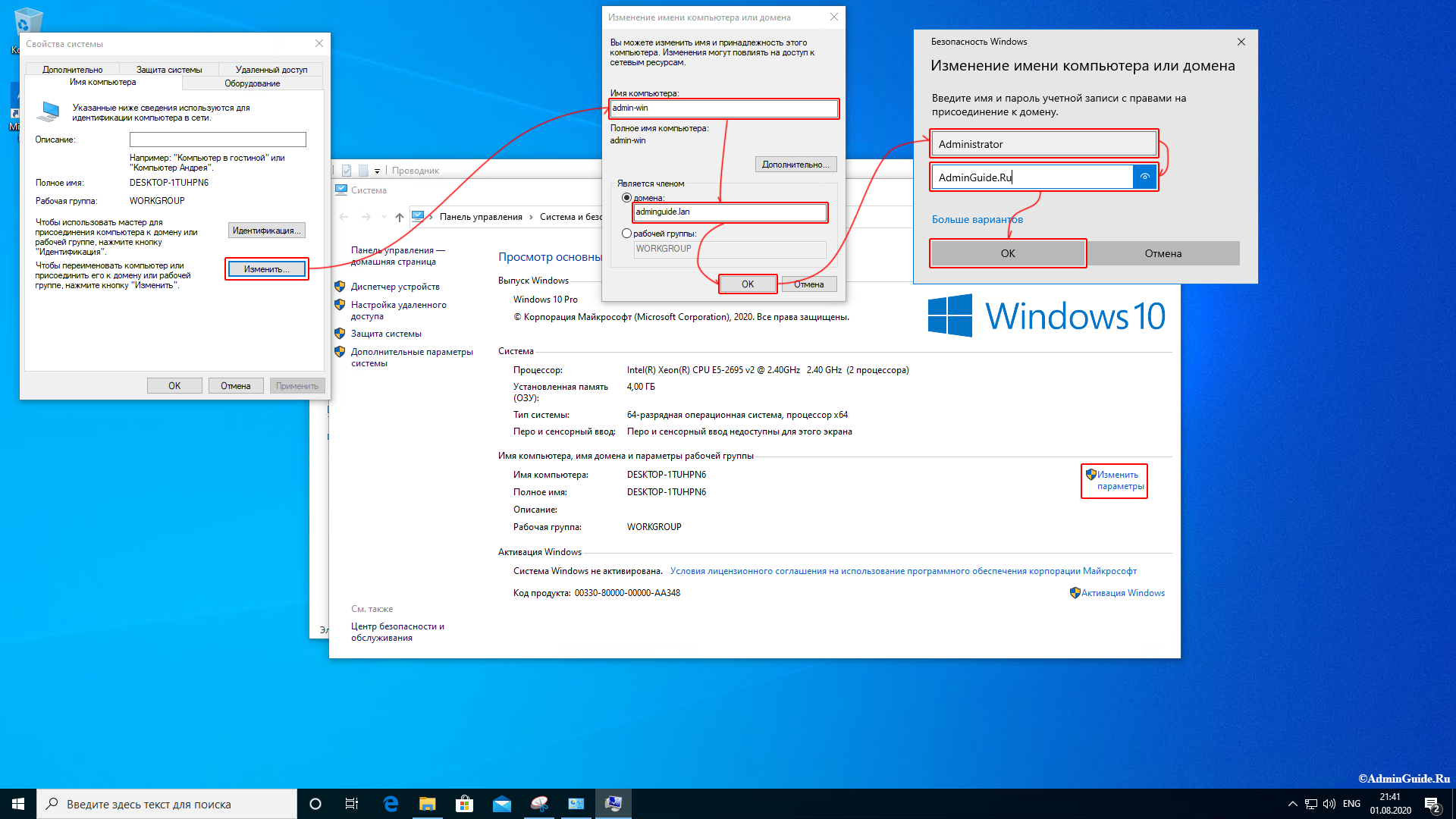

Вводим компьютер в домен

Пока ничего примечательного, всё происходит так, как будто бы это 100% масдайная сеть (“Классно да?!”). Идём в свойства компьютера и там проводим стандартную операцию

Вход в домен Linux

После успешного входа в домен, стандартно перезагружаемся и авторизуемся уже как AdminGuide.Lan\Administrator

Администрирование контроллера домена Linux. Устанавливаем RSAT

Ещё одним способом установки RSAT в Windows 10, является использования “Дополнительных компонентов”. Мне то меню не нравится, да и ваще ВЕСЬ плиточный интерфейс масдая, потому заострять на этом способе внимание я не буду.

Профит!

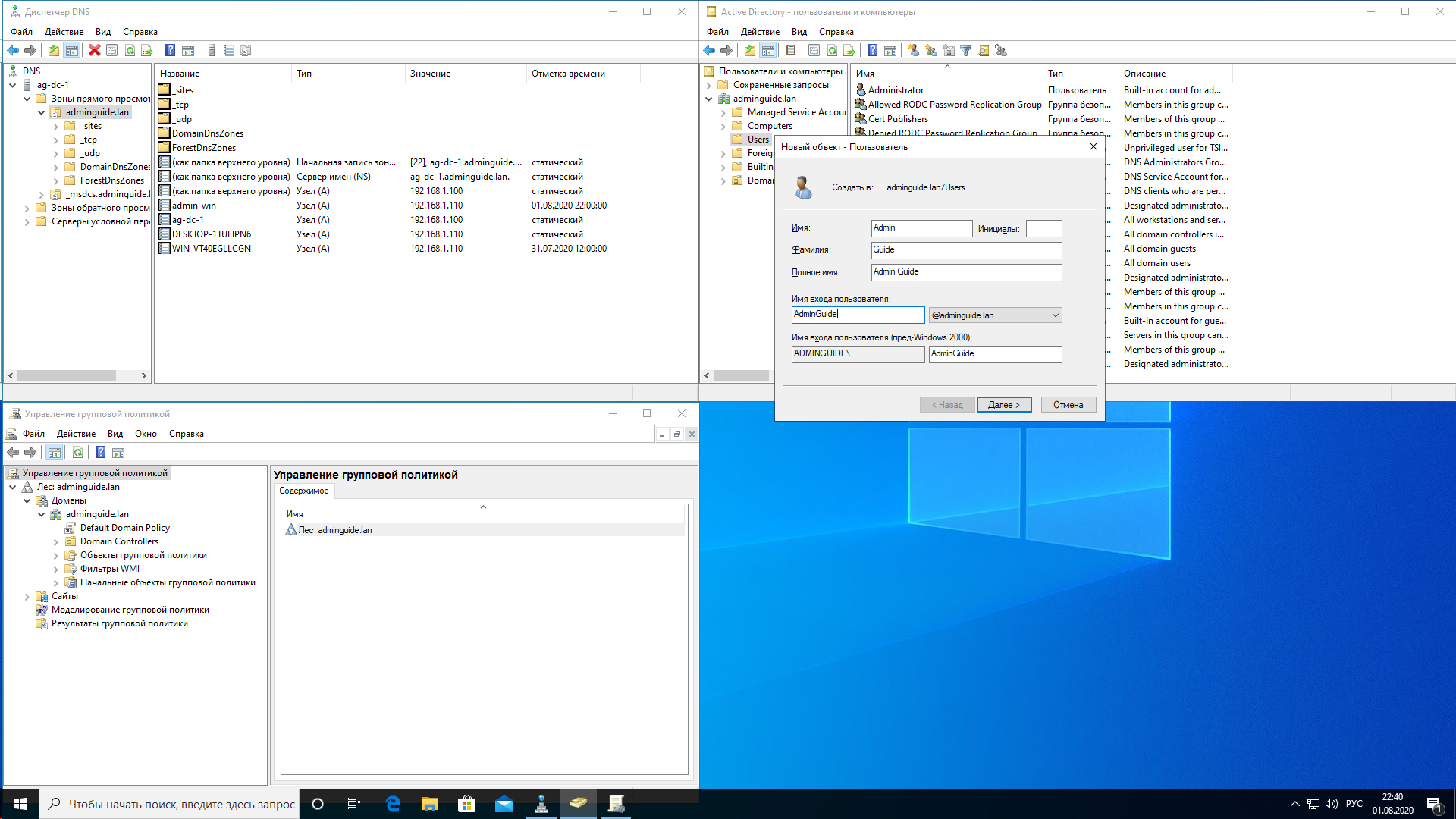

Оснастки GPO, DNS и Active Directory

Собственно что мы имеем? 3 основных оснастки используемых в повседневной жизни вполне работоспособны. Можно спокойно добавлять удалять юзеров, создавать GPO которые будут на всех вендовых машинах домена, управлять локальной DNS зоной. Всё так будто бы мы обычные виндовые админы. Клацаешь мышкой, тык-тык и даже не задумываешься что каждый этот тык, экономит тебе 2 года жизни, а предприятию лишние 100 касарей и CAL лицензии.

Мир жесток. Стоит понимать, что эти оснастки работают лишь потому что опенсорсный бэкенд который они обслуживают, точился под работу с ними. Если попытаться так же с помощью оснастки DHCP подключиться к ISC DHCP Серверу, ничего не выйдет. Но того что есть, хватит на повседневные задачи, если в сети на линукс переведён только бэкенд. Помолимся за благополучие bind9 и samba

Linux Samba4 AD-DC на Ubuntu 18.04 – Настройка – Часть 2

В отличии от виндового контроллера домена вы не сможете загнать в линуксовый контроллер несколько десятков тысяч машин и нормально их обслуживать. Так как упрётесь в ограничения Bind9 и DLZ модуля идущего в комплекте. Не сможете установить доверие между доменами. И прочие ограничения необходимые сверхбольшим энтерпрайзам. Но доколе вы рулите маленькой сетью малого бизнеса, вам ничего грозит. Ну а ваша жёпка плавающая под белым флагом в нейтральных водах опенсорса ко всему прочему ещё и становится хорошо защищённой от риска схлопотать административку или того хуже посадку.

Linux Samba4 AD-DC – Настройка – Часть 2

Настройка запуска

Блокируем samba-ad-dc для ручного старта, включаем сервис и включаем его автозапуск

Настройка DNS адреса

Указываем сервером имён, свой собственный айпишник AD DC

Для этого необходимо сконфигурировать параметры сети по следующему принципу:

Настраиваем адрес сервера имён, не забывая указать там айпишник AD DC, приведя его к виду:

Контроллер домена Ubuntu – Настройка Kerberos

При инициализации AD DC, будет создан файл конфигурации керберос, где он расположен, указывается в конце отчета об инициализации. Дабы не делать двойную работу, заменяем существующий файл настроек Kerberos, только что созданным файлом.

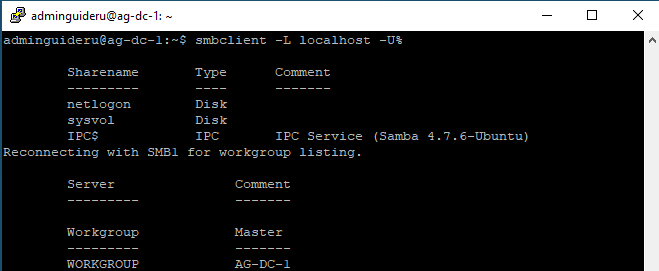

Убеждаемся что всё работает

Общие каталоги контроллера домена

Linux Samba4 AD-DC – Проверяем работоспособность Kerberos

Linux Samba4 AD-DC – Смотрим кеш авторизационных тикетов Kerberos

На этом этапе у нас есть контроллер домена который обновляет свою локальную зону, и в ней регулярно актуализируются именя членов домена и их ip адреса. Но как быть с устройствами не состоящими в домене? Например сетевыми принтерами или невендовыми машинами банально не нуждающимися в присоединении к домену? Конечно же я сейчас не говорю про маки. Маки это рачина которая должна выжигаться из корпоративной сети.

Переходим к настройке DHCP сервера

Так же видео публикуются на Youtube канале, но там проходят сперва англоязычные премьеры 🙂

Резервный контроллер домена Linux – Начало

Резервный контроллер домена Linux – наш следующий, но очень далеко не последний шаг. Минимум половину 2020го года я потратил на то чтобы сделать вторую часть серии мануалов о контроллерах домена Linux. Часть, посвящённую резервному контроллеру домена Linux. И вот уже 1е января 2021го. Вроде бы виден конец хотя бы части работы связанной с этой темой. В ближайшие дни после того как будет опубликована эта статья, начнёт публиковаться серия статей посвящённых настройке резервного контроллера домена Linux. Статей будет много. Около 10. К несчастью за такой объём статей удастся осветить только резервирование между контроллерами домена Samba. Миграции с Windows на Samba, а так же с Samba на Windows, так или иначе основанных на репликации контроллеров домена, затрагиваться в данной серии статей не будут. Потому что если я буду готовить материал с учётом ещё и этой тематики, публикаций может совсем не состояться :). Но в будущем я проработаю и этот момент.

Резервный контроллер домена Linux – это не та задача про которую можно сказать что в ней много подводных камней. Это задача которую скорее можно описать одним большущим подводным камнем. Камнем лежащим где-то в основании Р’льеха. Поэтому прочитав данную статью я бы не рекомендовал немедленно приступать к её выполнению. Сперва рекомендую прочитать все последующие статьи касающиеся резервного контроллера домена. Так же, если вы не полностью уверены в том какие шаги и в каком порядке необходимо предпринять, заходите на канал в телеграме.

Поднимать резервный контроллер домена мы будем несмотря на то, что для полноценного функционирования контроллера домена Active Directory мы в принципе уже сделали достаточно. Всё работает. Рабочие станции добавляются в домен. Работает централизованная авторизация пользователей. Так же нет никаких проблем с администрированием пользователей, gpo и dns через RSAT.

Падение контроллера домена

Что же случится если наш прекрасно работающий контроллер домена упадёт? Начнётся хаос. Многие департаменты не смогут работать. Пользователи начнут терять возможность авторизовываться в сети, терять человечность. Доступы к шарам начнут пропадать и становиться такими же мифическими как пользовательское самосознание. Бугалтера не выходя из в бугалтерского исступления, будут как зомби сидеть перед компьютерами. Биться головой о клавиатуры. Из разных углов будет раздаваться всяческий скулёж, стоны и содомия. Фирма погрузится в постапокалиптическую реальность. Миленькая, ещё вчера, секретарша Ксюша, будет жадно обгладывать остывший труп несчастного клиента. Ведь она не смогла зарегистрировать его визит. Система то висит. Потому для решения своей проблемы она не нашла более подходящего способа чем устранить её физически. Ведь контроллер то упал, DNS не работает и загуглить что делать она тоже не смогла.

Для решения возникшей проблемы, к несчастью, недостаточно собирать совещания. Принимать “эффективные” решения. Обсуждать проблему. Решить проблему сможет только человек умеющий читать, анализировать, понимать и думать. Решить проблему сможете вы, читая данную инструкцию.

Все домены Active Directory равны

Это не какой-то розовый sjw гон. В Active Directory нет разделения контроллеров домена на роли. Такое разделение было в NT4. В NT4 был PDC и BDC. Праймари и Бэкап контроллеры доменов. В Active Directory все контроллеры доменов равны. За исключением наличия у контроллеров FSMO ролей. Потому когда я говорю “резервный контроллер домена”, я подразумеваю дополнительный контроллер домена Linux который мы добавляем в уже работающий домен. Домен Linux Active Directory, находящийся под управлением Samba4 (4.7.x на момент написания статьи). Установленной на Ubuntu Server 18.04 и настроенной в соответствии с моими статьями. Для Samba 4.8 и более новой данная инструкция может оказаться и скорее всего окажется не применимой. Либо применимой с некими оговорками \ правками. Так что подсказать про Samba 4.8+ я не смогу, я просто не рассматривал этот вопрос на текущий момент.

Резервный контроллер домена Linux – Что нужно знать

В данной статье мы работаем только с новым настраиваемым контроллером домена

Имя нового контроллера домена: ag-dc-2

Полное имя нового контроллера домена: ag-dc-2.adminguide.lan

IP адрес нового контроллера домена: 192.168.1.101

Применяйте данную серию статей про настройку резервного контроллера домена Linux, только для доменов настроенных по приведённой выше серии статей. В остальных случаях применяйте её на свой страх и риск.

Если не уверены, заходите на телеграм канал, возможно вы найдёте ответ там.

Настройка Ubuntu Server 18.04

Резервный контроллер домена Linux – Подготовка к установке Samba

Проверяем содержимое файла hosts

Для сервера с именем ag-dc-2, содержимое должно выглядеть следующим образом:

Убеждаемся что команды

резолвятся на IP 192.168.1.101

резолвится на 127.0.0.1

Проверяем что IP адрес сервера статический.

Для сервера с IP адресом 192.168.1.101, шлюзом расположенном на роутере 192.168.1.1 и днс сервером на контроллере домена, они должны выглядеть следующим образом:

Резервный контроллер домена Linux – Валидный resolv.conf

Никакие утилиты не должны модифицировать файл /etc/resolv.conf.

Команда

должна выводить следующее. Полноценный независимый фаел:

Если вместо нормального вывода вы видите симлинк:

Необходимо отключить и убрать из автозапуска systemd-resolved

И создать чистый файл

Указав в нём адрес локального DNS сервера способного разрешать имена локальной зоны. Для сервера ag-dc-2, находящегося в домене adminguide.lan. Под управлением контроллера с именем ag-dc-1 и IP 192.168.1.100. На данном этапе, содержимое /etc/resolv.conf должно быть следующим:

192.168.1.100 – адрес уже работающего в сети DNS сервера поднятого на первом контроллере домена.

Обязательно перезагрузите сервер и убедитесь что resolv.conf и его содержимое остались на месте.

Убеждаемся в отсутствии самбовых процессов

Убеждаемся что вы настраиваете Ubuntu Server 18.04.

Резервный контроллер домена Linux – Устанавливаем Samba4

Для установки воспользуемся следующей командой:

Когда всё выполнено – переходим к следующей статье.