Настройка прав пользователей windows server 2019

Добрый день! Уважаемые читатели и гости компьютерного блога Pyatilistnik.org. В прошлый раз мы с вами разобрали примеры использования Robocopy, что означает, что тему мы изучили и можем двигаться дальше. В сегодняшней заметке я бы хотел вам рассказать, как производится установка ролей и компонентов в операционной системе Windows Server 2019. Мы рассмотрим, как классические методы, так и новомодные, давайте приступать.

Что такое роли и компоненты

Вот согласитесь, что просто голая операционная система, какой бы она не была хорошей никому не нужна, ее основной функцией является создание каркаса для установки расширений и программ. Когда мы с вами установили Windows Server 2019, и произвели начальную ее настройку, мы можем делать из пустой ОС, сервер с сервисами. Встроенными сервисами, которые могут работать на 2019 сервере, являются роли и компоненты.

Методы установки ролей в серверной ОС

Существует как минимум три метода позволяющие вам инсталлировать роли и компоненты в Windows Server 2019:

Каждый из этих методов мы с вами подробнейшим образом рассмотрим.

Установка ролей классическим методом

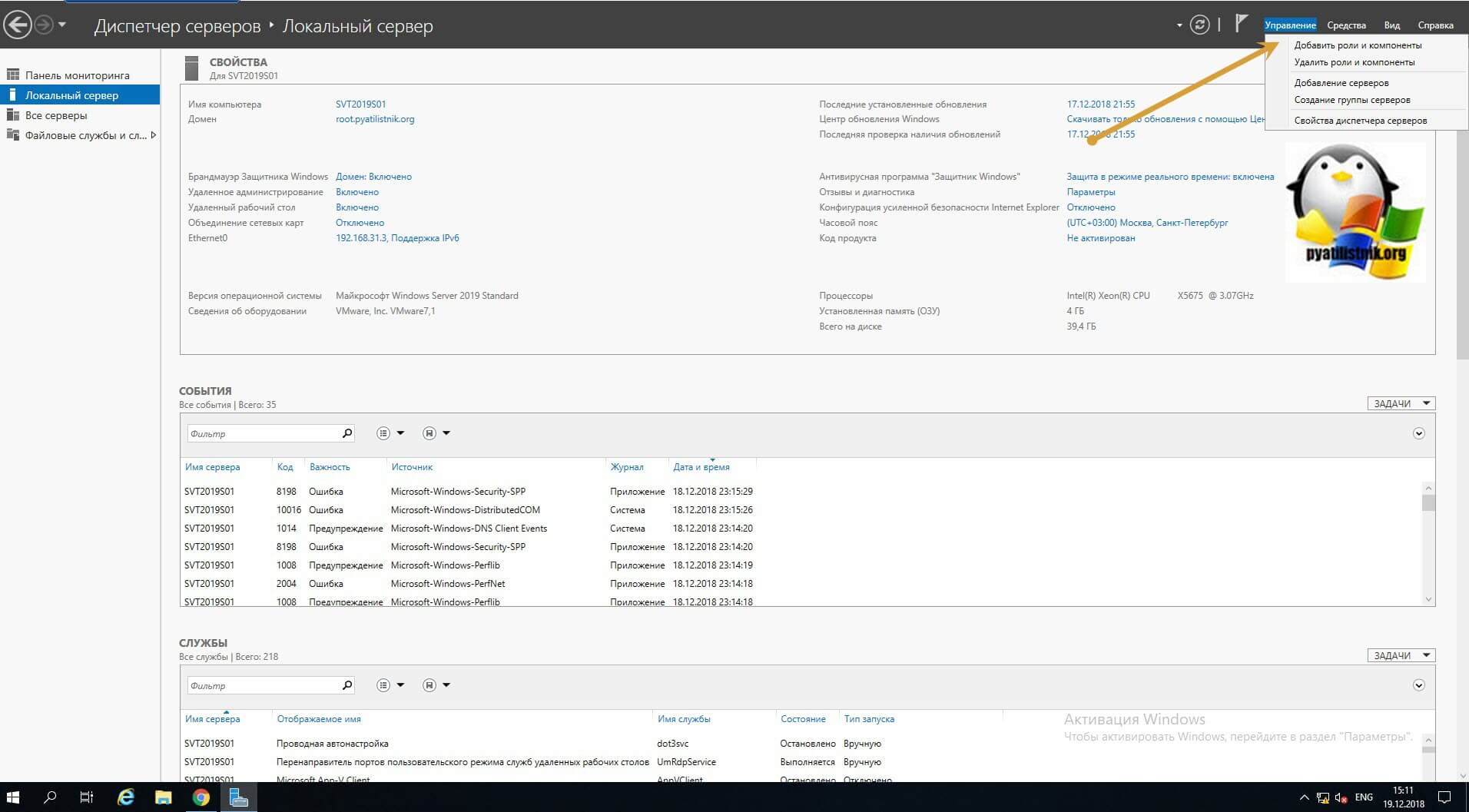

Откройте диспетчер серверов. в правом верхнем углу есть кнопка «Управление», с ее помощью вы легко сможете установить любую серверную роль или компонент в Windows Server 2019.

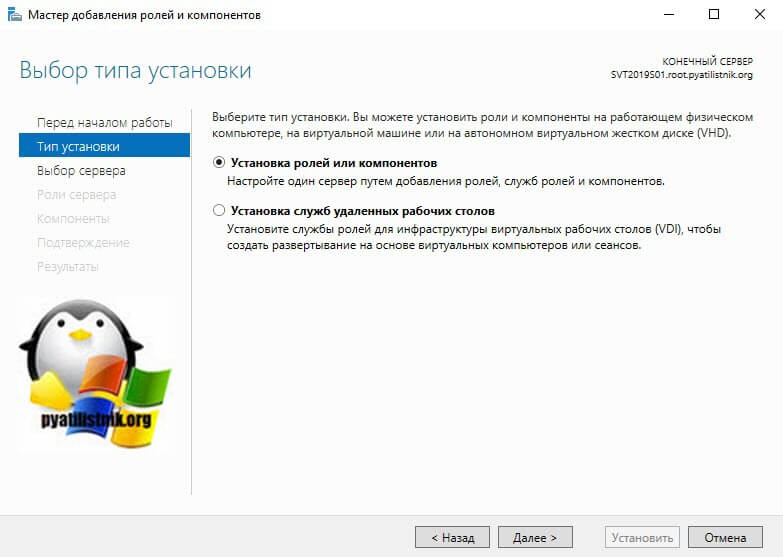

У вас откроется окно «Выбор типа установки», тут вы можете установить локально или VDI, оставляем первый пункт и жмем «далее».

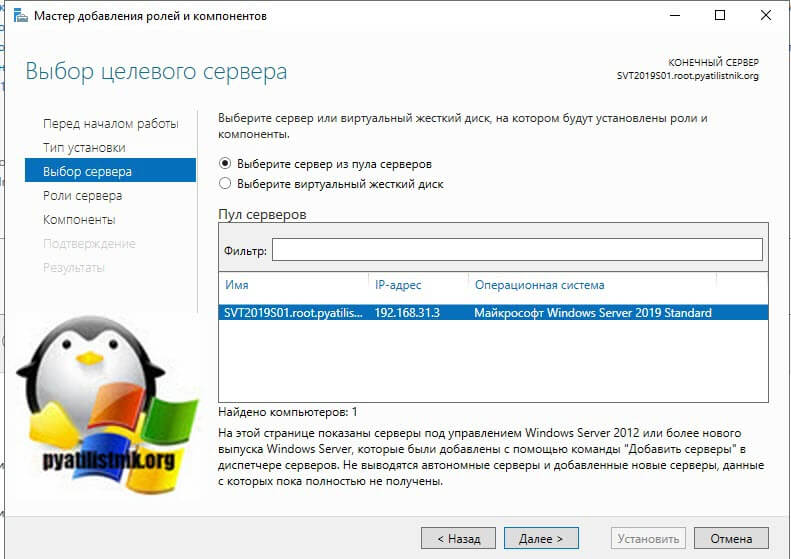

Следующим шагом будет выбор сервера для установки, это может быть локальный или удаленный, очень часты сценарии, когда например создают RDS-ферму, скажем так из 15 участников, и из одной установки в диспетчере серверов, производят инсталляцию роли сразу на все сервера, экономя время.

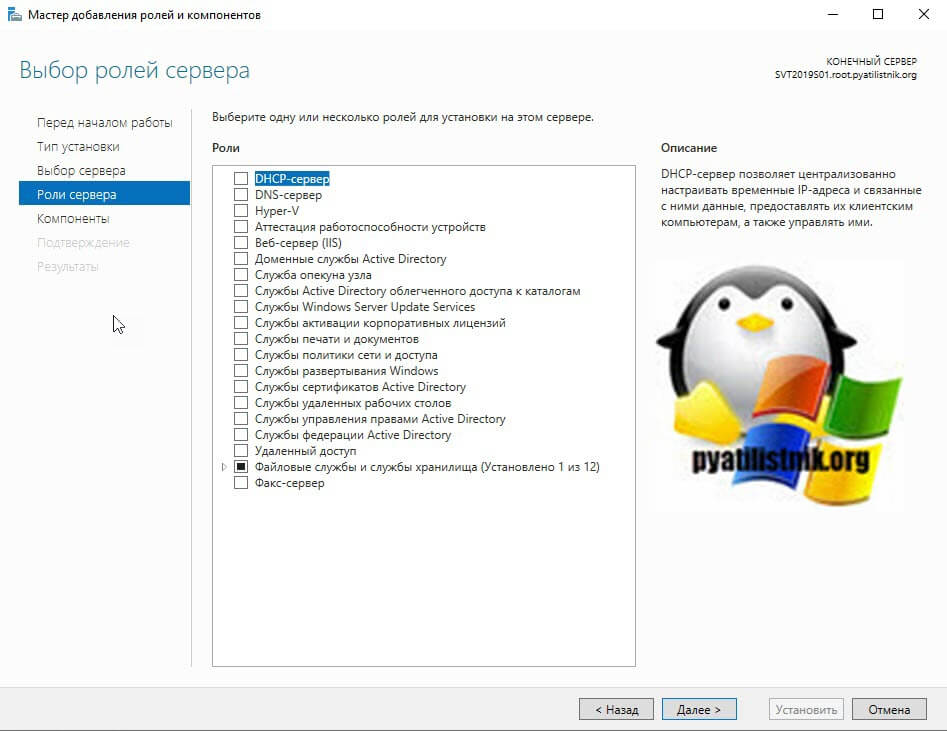

На следующем окне вы увидите доступные роли, которые можно устанавливать в Windows Server 2019, как я и говорил их тут 20:

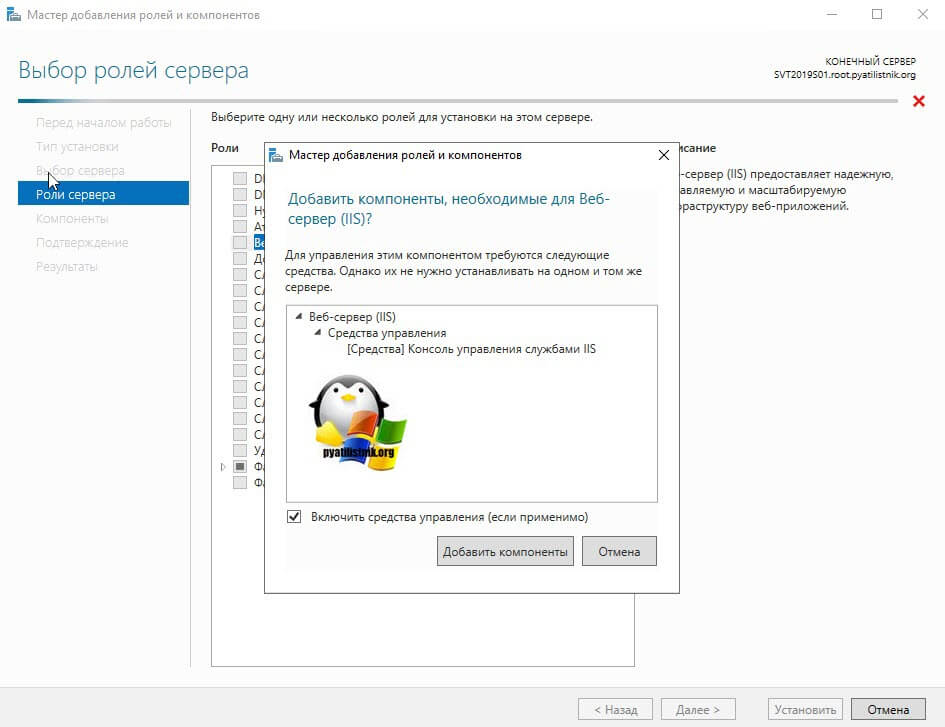

В своем примере я установлю роль «Веб-сервер IIS», выделяю его галкой. У вас появится дополнительное окно «добавить компоненты, необходимые для Веб-сервер (IIS)» и будет их список, нажимаем добавить и далее.

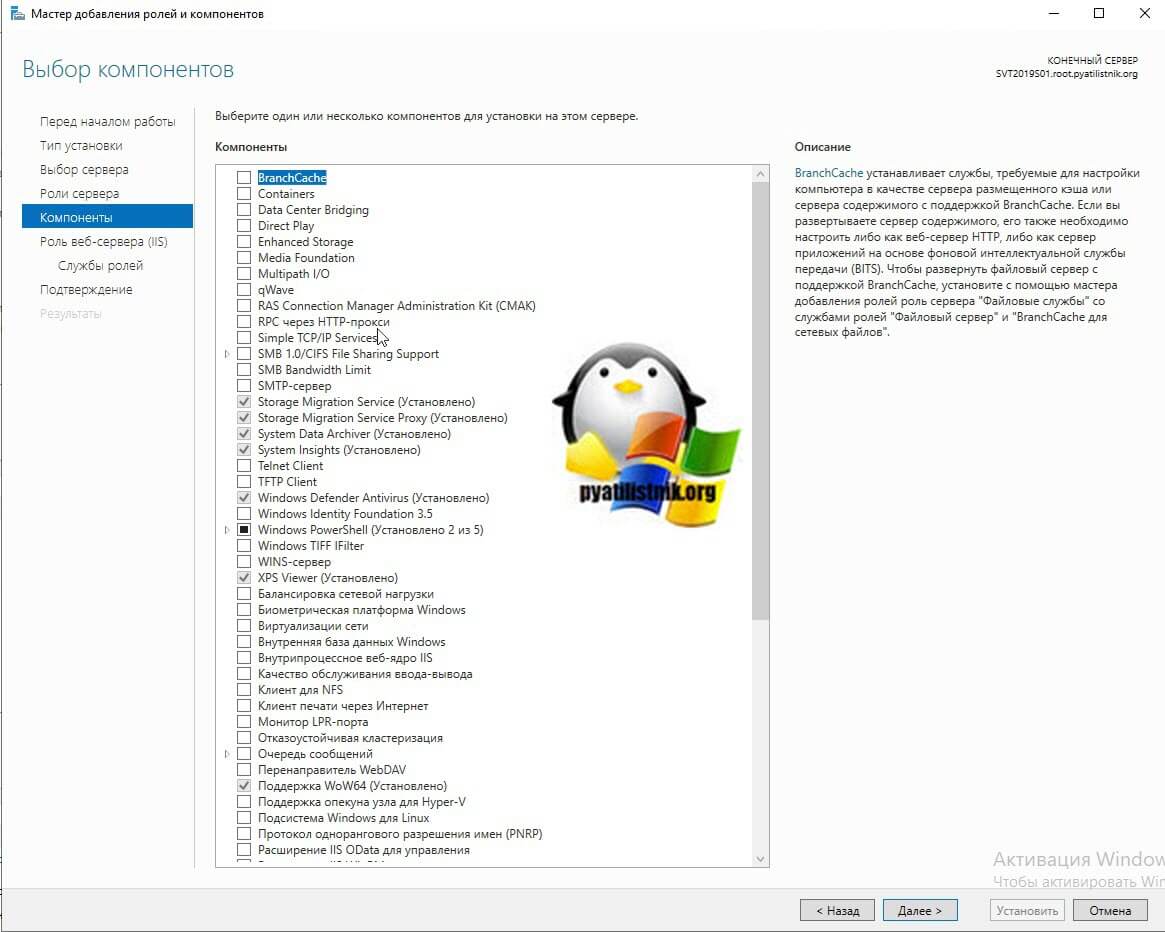

Далее будет окно с выбором компонентов, которые в большинстве случаев можно устанавливать совместно с ролями, но бывают моменты, когда они могут конфликтовать и их нужно разделять. Для примера я выделил Telnet Client и нажимаю далее.

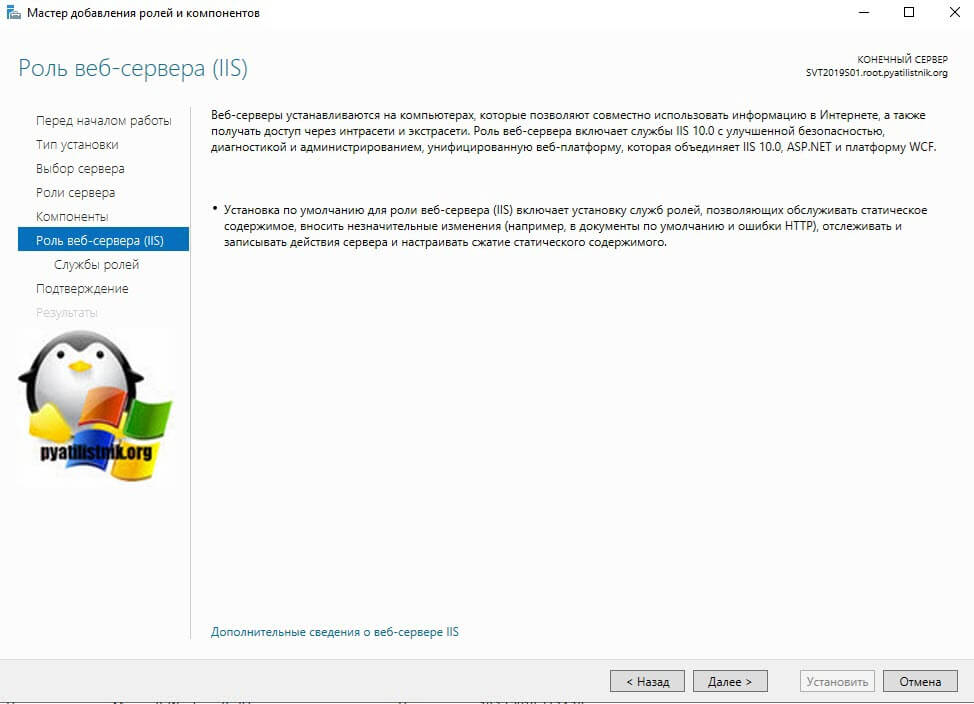

Далее вам приведут общую информацию, что будет поставлена IIS 10 с ASP.NET, идем дальше.

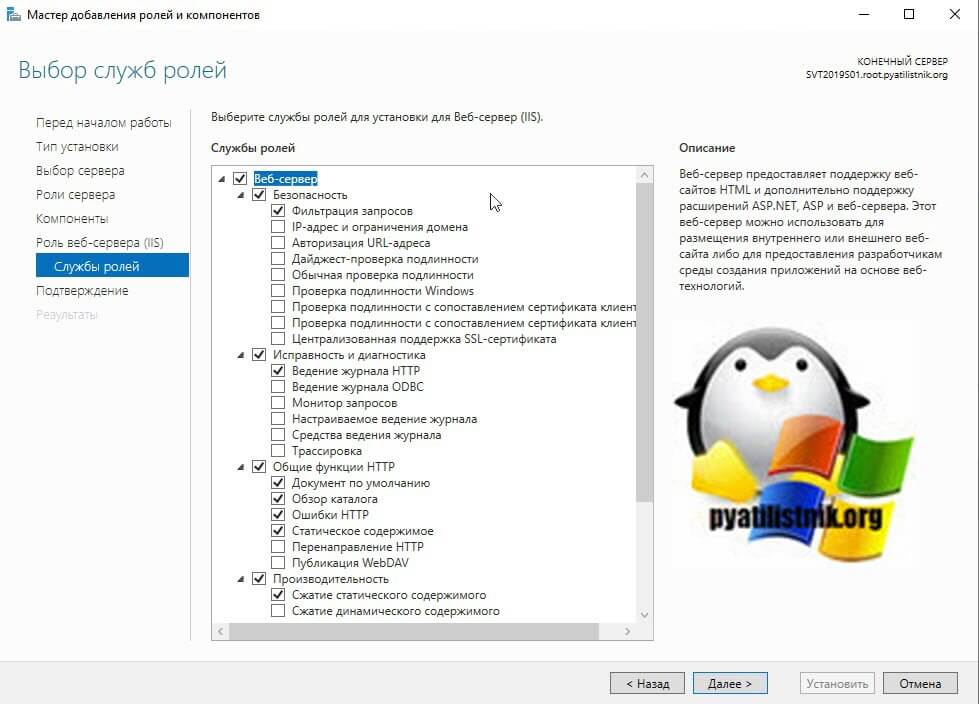

После этого вы можете, как в комбайне, добавить нужное количество дополнительных служб ролей, просто выставив соответствующие галки, я оставлю стандартно.

Последний этап попросит от вас просто нажать соответствующую кнопку «Установить».

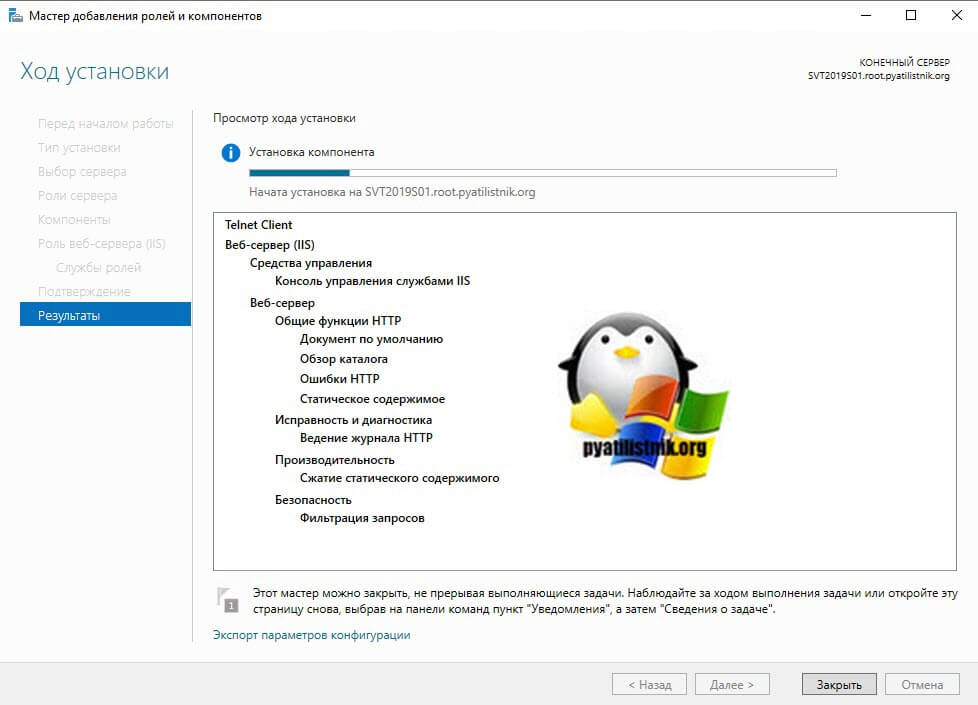

Начнется процесс установки роли

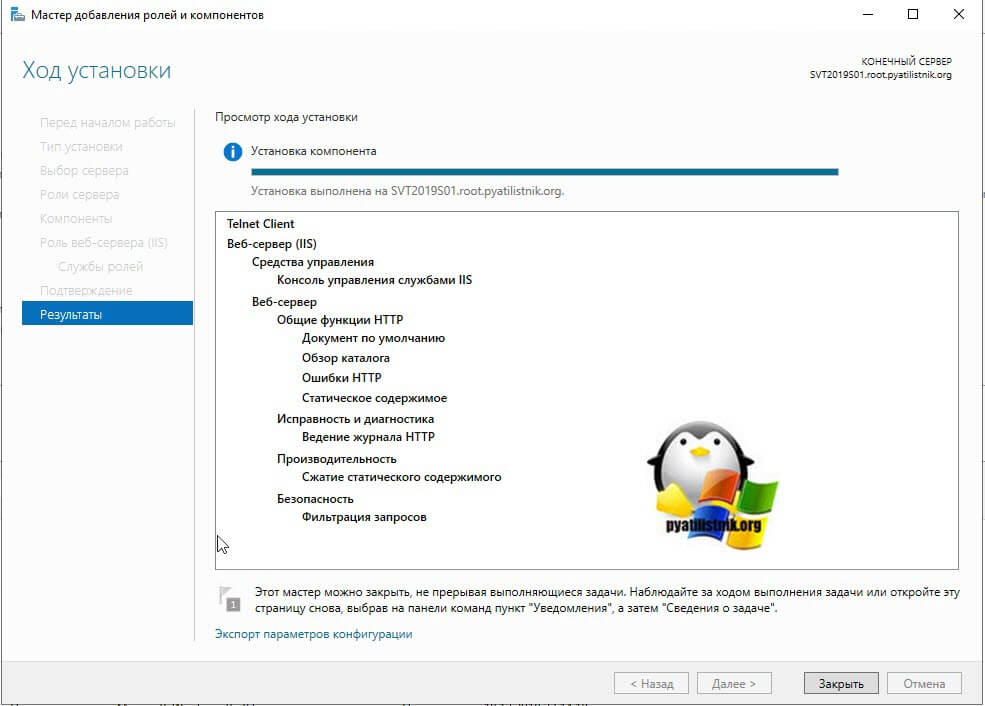

Установка роли успешно выполнена, можно закрывать окно.

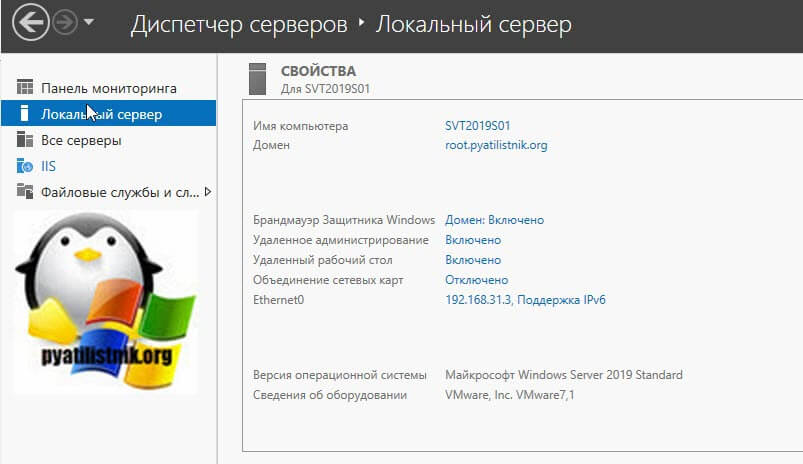

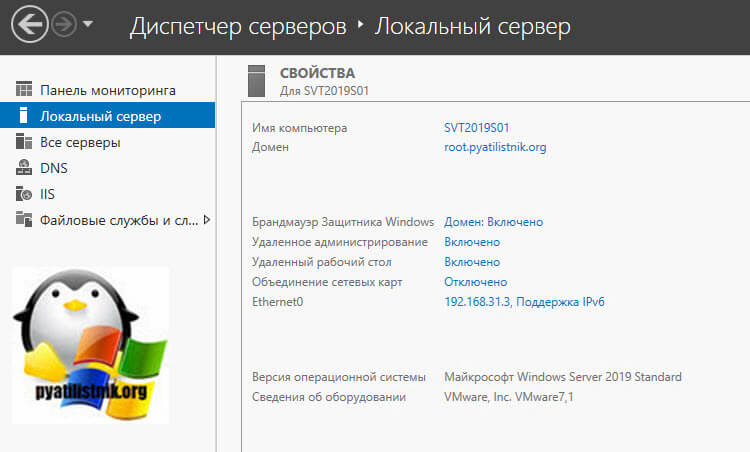

Открыв диспетчер серверов, вы можете увидеть добавленную роль.

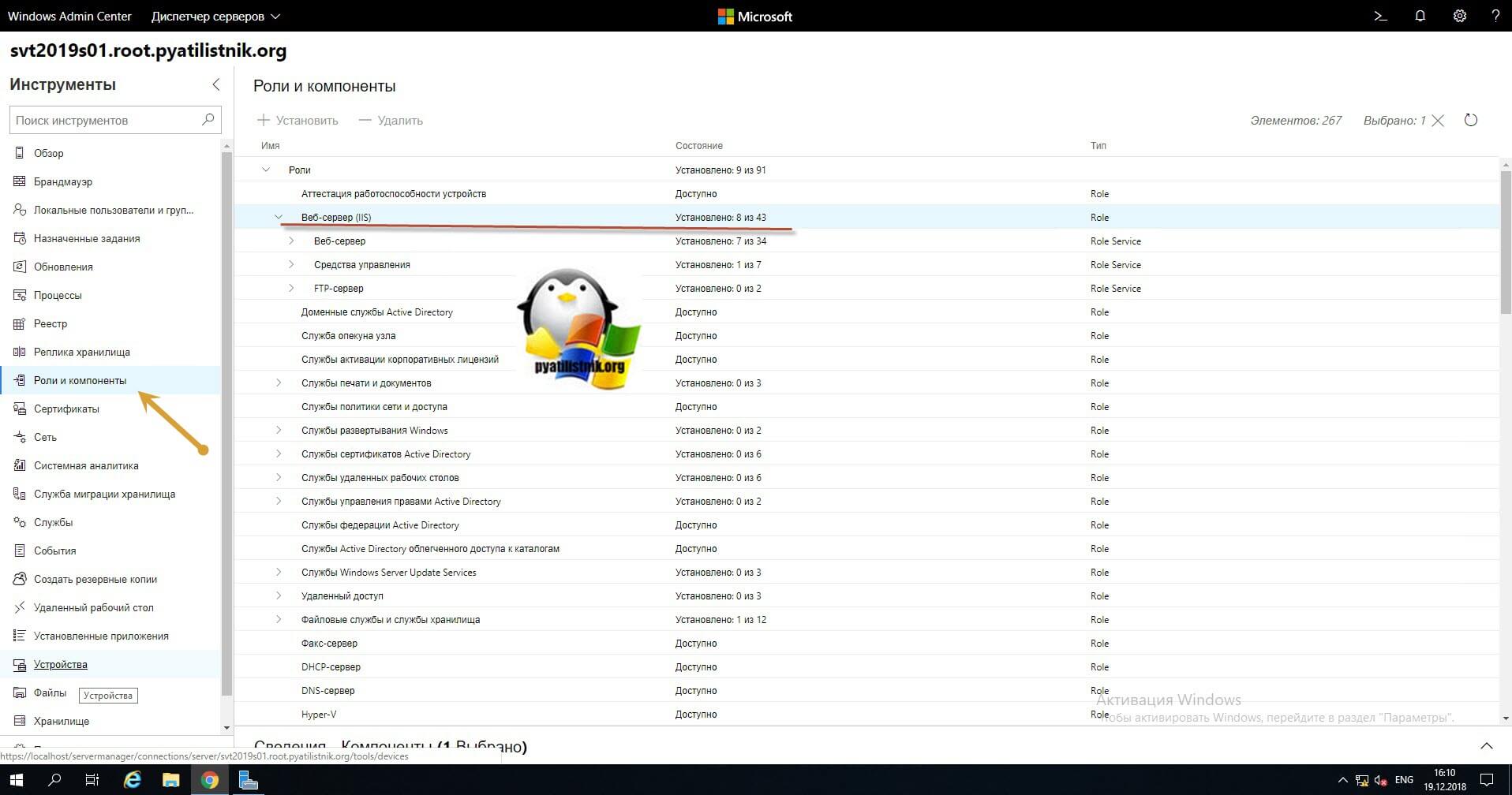

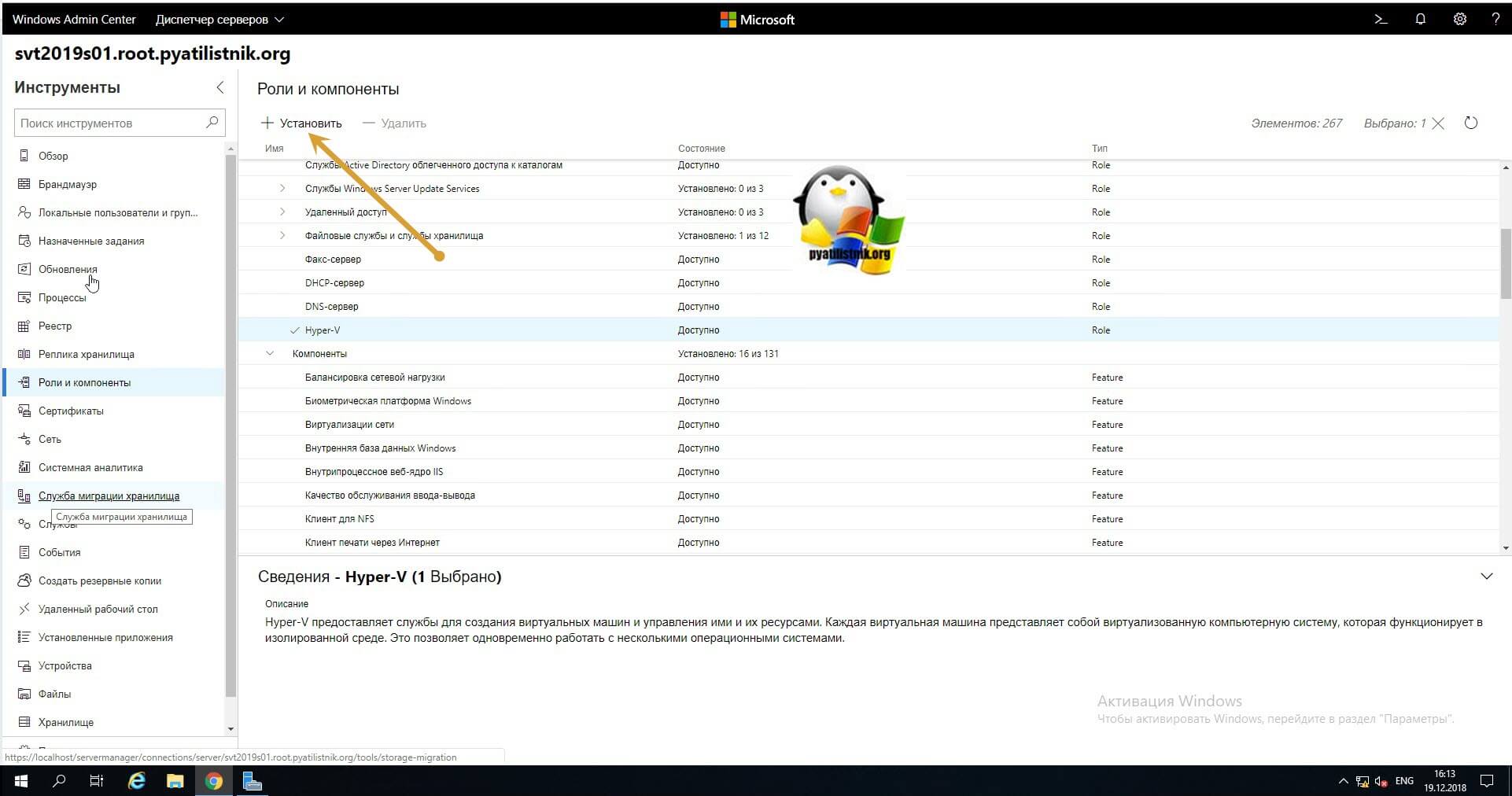

Установка роли через Windows Admin Center

О том, как устанавливать Windows Admin Center, я вам рассказывал. И там в экскурсии по возможностям я показал, что есть вкладка роли и компоненты. Вот так вот она выглядит, как видите тут сразу видно весь список. Я для примера выбрал первую установленную роль IIS, как видите у нее соответствующий статус и видно, сколько и каких компонентов установлено

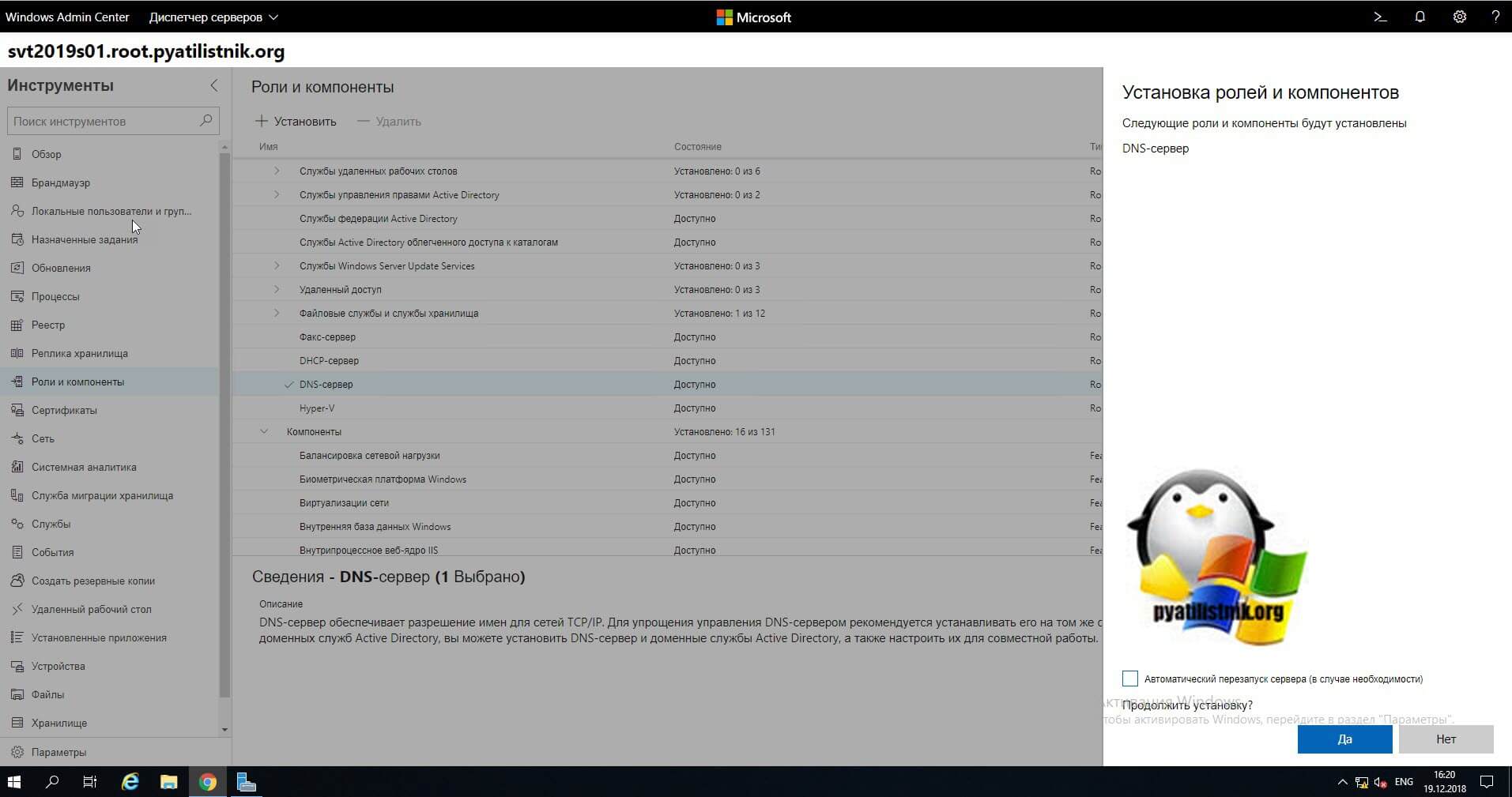

В этом примере я установлю роль DNS. Выбираем соответствующую роль, ниже будет ее описание, и в самом верху нажимаем «Установить»

В правой стороне экрана у вас появится боковое окно, в котором вас попросят подтвердить установку роли или компонента через Windows Admin Center в Windows Server 2019.

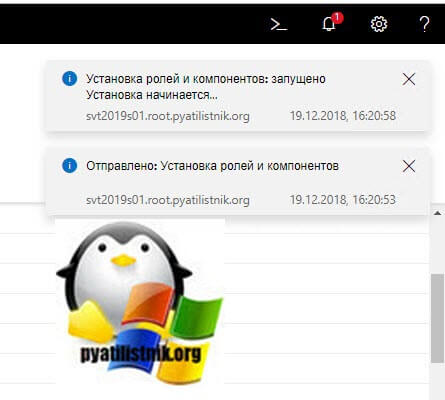

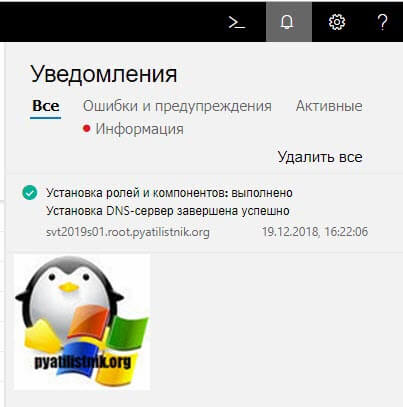

В правом углу у вас будут появляться уведомления, о текущем статусе задания.

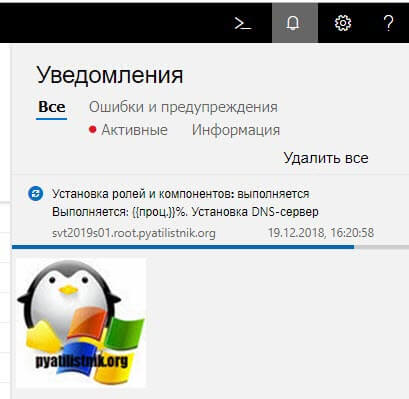

Если нажать на колокольчик, то вы увидите подробный прогресс бар установки роли.

зайдя в диспетчер серверов, я вижу только, что установленную роль DNS, как видите из Windows Admin Center, все отлично выполняется.

Установка ролей и компонентов через PowerShell

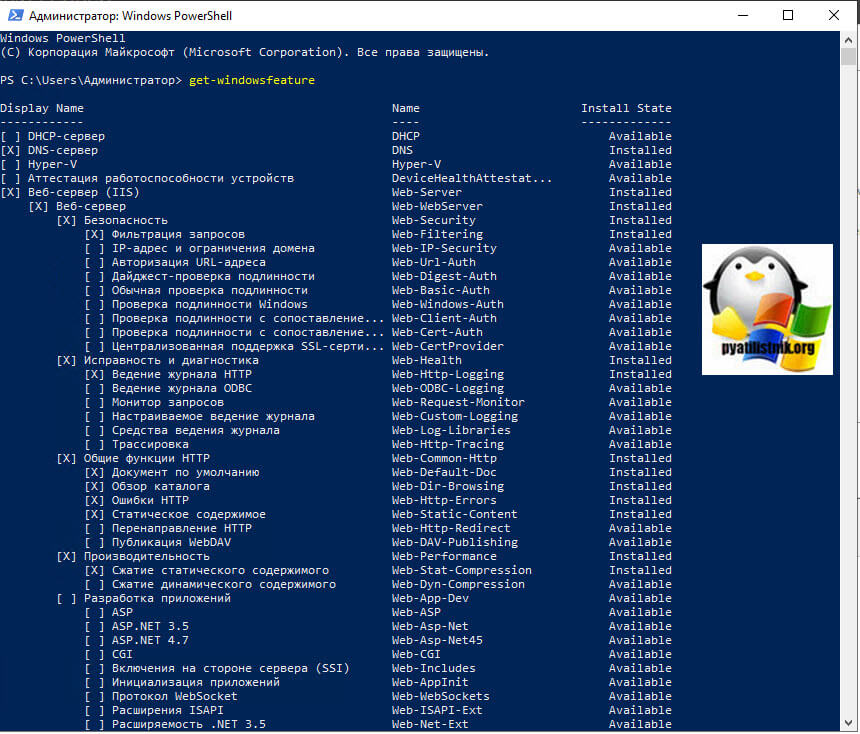

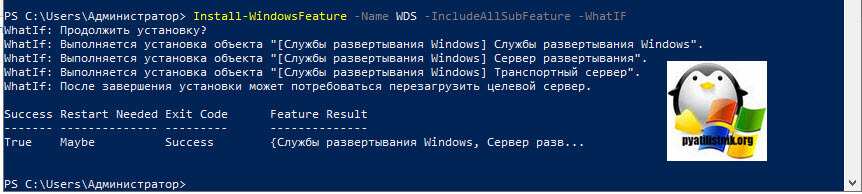

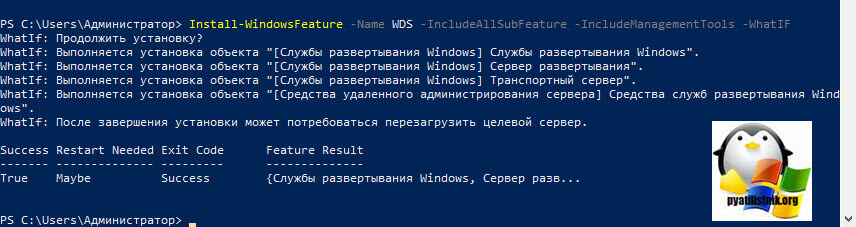

Я уверен, что вы даже не сомневались, что с помощью PowerShell вы легко установите любой компонент или роль в Windows Server 2019, по сути, вы это уже видели, но в виде интерфейса Windows Admin Center. Тут нам на помощью придет командлет Install-Windows Feature.

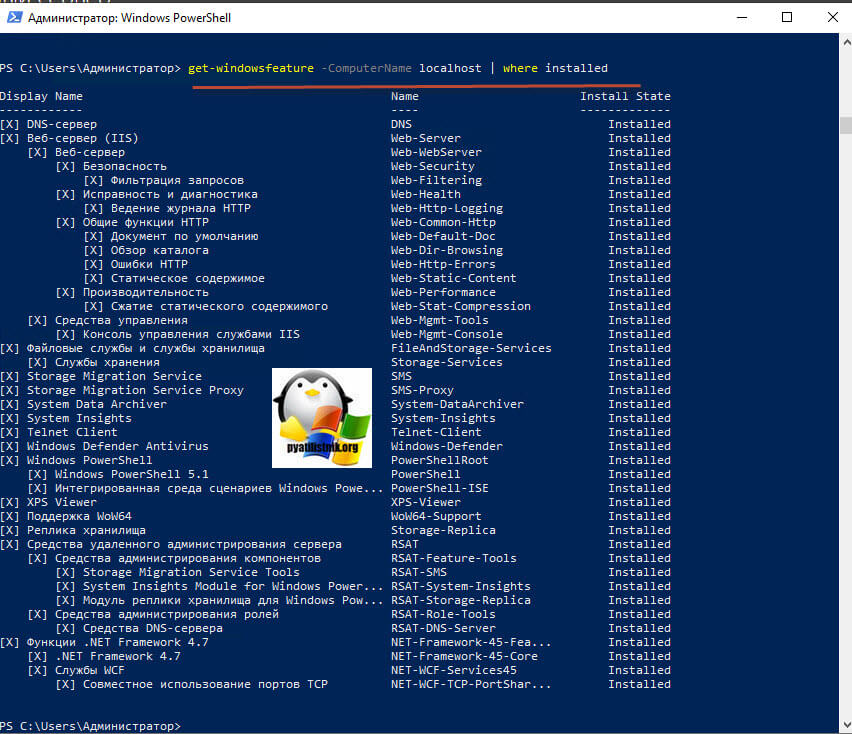

На выходе вы получите все роли и компоненты, доступные в системе, увидите их имена, а так же текущий статус установки.

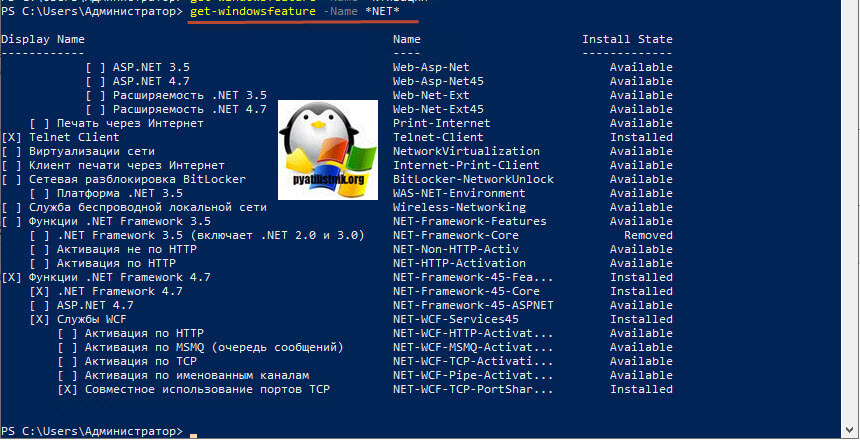

При необходимости можно фильтровать вывод, например по имени, где есть слово net:

Или можно отфильтровать по статусам установки, например, вот вывод всех ролей и компонентов, что уже установлены в Windows Server 2019.

Если добавить ключ IncludeManagementTools, то еще будут установлены компоненты управления RSAT WDS.

Еще можно добавить роли и компоненты ролей командлетом add-windowsfeature, например так:

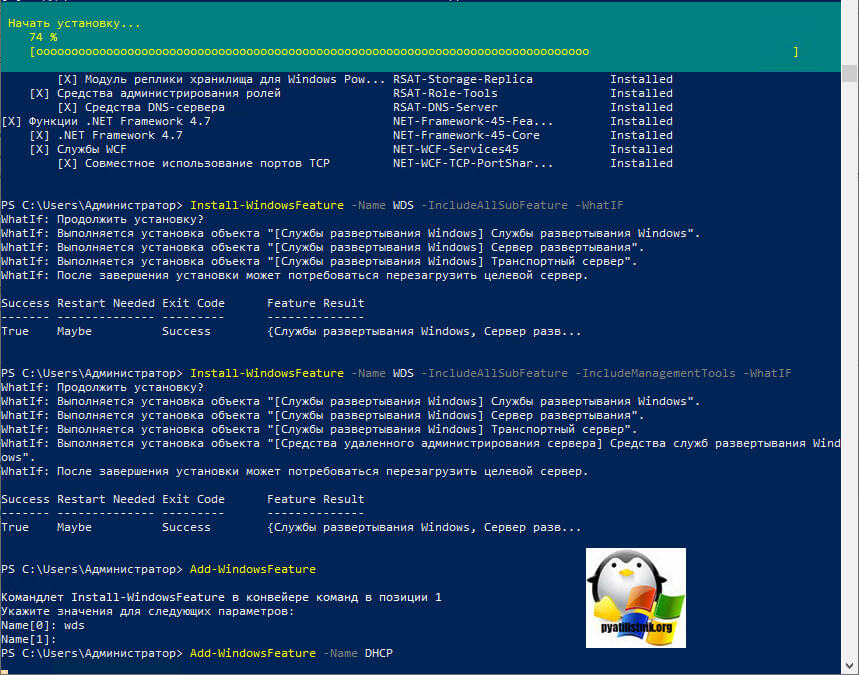

Вот процесс установки роли DHCP.

Открыв диспетчер серверов мы видим, что роль DHCP установлена.

Настройка управления доступом и разрешениями на уровне пользователей

Применяется к: Windows Admin Center, ознакомительная версия Windows Admin Center

В средах рабочей группы или в доменах, не являющихся доверенными, доступ на основе групп в Windows Admin Center не поддерживается.

Определения ролей доступа к шлюзу

Существует две роли для доступа к службе шлюза Windows Admin Center.

Пользователи шлюза могут подключаться к службе шлюза Windows Admin Center, чтобы через него управлять серверами, но не могут изменять разрешения доступа и механизм проверки подлинности, используемый для аутентификации шлюза.

Администраторы шлюза могут настраивать доступ, а также способ выполнения проверки подлинности для пользователей на шлюзе. Просматривать и настраивать параметры доступа в Windows Admin Center могут только администраторы шлюза. Локальные администраторы на компьютере шлюза всегда являются администраторами службы шлюза Windows Admin Center.

Доступ к шлюзу не подразумевает доступ к управляемым серверам, отображаемым шлюзом. Для управления целевым сервером подключающийся пользователь должен использовать учетные данные (через переданные учетные данные Windows или учетные данные, предоставленные в сеансе Windows Admin Center с помощью действия Управлять как) с административным доступом к этому целевому серверу.

Active Directory или группы локальных компьютеров

По умолчанию для управления доступом к шлюзу используются Active Directory или группы локальных компьютеров. При наличии домена Active Directory доступом пользователей и администраторов шлюза можно управлять из интерфейса Windows Admin Center.

На вкладке Пользователи можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве пользователя шлюза. По умолчанию, и если не указать группу безопасности, доступ будет иметь любой пользователь, обращающийся к URL-адресу шлюза. После добавления одной или нескольких групп безопасности в список пользователей доступ будет ограничен членами этих групп.

Если в вашей среде не используется домен Active Directory, доступ контролируется локальными группами Users и Administrators на компьютере шлюза Windows Admin Center.

Проверка подлинности смарт-карты

Вы можете принудительно применить проверку подлинности смарт-карты, указав дополнительную необходимую группу для групп безопасности на основе смарт-карты. После добавления группы безопасности на основе смарт-карты пользователь может получить доступ к службе Windows Admin Center, только если он является членом любой группы безопасности и группы смарт-карты, включенной в список пользователей.

На вкладке Администраторы можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве администратора шлюза. Локальная группа администраторов на компьютере всегда будет иметь полный доступ администратора и ее не можно удалить из списка. Добавляя группы безопасности, вы даете членам этих групп разрешения на изменение параметров шлюза Windows Admin Center. Список администраторов поддерживает проверку подлинности смарт-карты такую же, как и для списка пользователей: с условием AND и для группы безопасности и для группы смарт-карт.

Azure Active Directory

Если ваша организация использует Azure Active Directory (Azure AD), вы можете добавить дополнительный уровень безопасности в Windows Admin Center, требуя для доступа к шлюзу проверку подлинности Azure AD. Чтобы обеспечить доступ к Windows Admin Center, учетной записи Windows пользователя также следует предоставить доступ к серверу шлюза (даже при использовании проверки подлинности Azure AD). При использовании Azure AD управление правами доступа пользователя и администратора Windows Admin Center осуществляется на портале Azure, а не из пользовательского интерфейса Windows Admin Center.

Доступ к Windows Admin Center при включенной проверке подлинности Azure AD

В зависимости от используемого браузера некоторые пользователи, обращающиеся к Windows Admin Center с настроенной проверкой подлинности Azure AD, получат дополнительный запрос из браузера, в котором нужно будет указать данные учетной записи Windows для компьютера, на котором установлен Windows Admin Center. После ввода этих данных пользователи увидят дополнительный запрос на проверку подлинности Azure Active Directory, для которого требуются учетные данные учетной записи Azure, которой предоставлен доступ к приложению Azure AD в Azure.

Пользователи, учетная запись Windows которых имеет права администратора на компьютере шлюза, не будут получать запрос на проверку подлинности Azure AD.

Настройка проверки подлинности Azure Active Directory для Windows Admin Center (Предварительная версия)

В Windows Admin Center последовательно выберите Параметры > Доступ и используйте выключатель, чтобы включить параметр «Use Azure Active Directory to add a layer of security to the gateway» (Использовать Azure Active Directory для добавления уровня безопасности в шлюз). Если вы не зарегистрировали шлюз в Azure, вам будет предложено сделать это в данный момент.

По умолчанию все участники клиента Azure AD имеют доступ пользователей к службе шлюза Windows Admin Center. Доступ администратора к шлюзу Windows Admin Center имеют только локальные администраторы на компьютере шлюза. Обратите внимание, что права локальных администраторов на компьютере шлюза нельзя ограничить. Локальные администраторы могут выполнять любые действия независимо от того, используется ли Azure AD для проверки подлинности или нет.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

После включения проверки подлинности Azure AD служба шлюза перезапустится и вам потребуется обновить браузер. Вы можете в любое время обновить доступ пользователя к приложению SME Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных «Пользователей» на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD с вкладки Учетная запись в параметрах Windows Admin Center.

Настройка проверки подлинности Azure Active Directory для Windows Admin Center

Чтобы настроить проверку подлинности Azure AD, необходимо сначала зарегистрировать шлюз в Azure (это необходимо сделать только один раз для шлюза Windows Admin Center). На этом этапе создается приложение Azure AD, с помощью которого вы можете управлять доступом пользователей шлюза и администраторов шлюза.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

Как только вы сохраните контроль доступа Azure AD в панели Изменить контроль доступа, служба шлюза перезапустится и вам потребуется обновить свой браузер. Вы можете в любое время обновить доступ пользователя к приложению Windows Admin Center Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных «Пользователей» на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Используя вкладку Azure в общих параметрах Windows Admin Center, пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD.

Условный доступ и многофакторная проверка подлинности

Одним из преимуществ использования Azure AD в качестве дополнительного уровня безопасности для контроля доступа к шлюзу Windows Admin Center является то, что вы можете использовать эффективные функции безопасности Azure AD, такие как условный доступ и многофакторная проверка подлинности.

Настройте единый вход

Единый вход при развертывании в качестве службы в Windows Server

После установки Windows Admin Center в Windows 10 все готово к использованию единого входа. Однако если вы собираетесь использовать Windows Admin Center в Windows Server, то перед использованием единого входа необходимо настроить в среде некоторую форму делегирования Kerberos. Делегирование настраивает компьютер шлюза как доверенный для делегирования к целевому узлу.

Используйте следующий пример PowerShell, чтобы настроить ограниченное делегирование на основе ресурсов в вашей среде. В этом примере показано, как настроить Windows Server [node01.contoso.com] для принятия делегирования из шлюза Windows Admin Center [wac.contoso.com] в домене contoso.com.

Чтобы удалить эту связь, выполните следующий командлет:

Управление доступом на основе ролей

Управление доступом на основе ролей позволяет предоставлять пользователям ограниченный доступ к компьютеру, не делая их полными локальными администраторами. Role-based access control (Управление доступом на основе ролей)

Настройка RBAC состоит из 2 шагов: включения поддержки на целевых компьютерах и назначения пользователям соответствующих ролей.

Убедитесь, что у вас есть права локального администратора на компьютерах, для которых вы настраиваете поддержку управления доступом на основе ролей.

Применение управления доступом на основе ролей к одному компьютеру

Модель развертывания на одном компьютере идеально подходит для простых сред, в которых управление нужно представить только нескольким компьютерам. Настройка компьютера с поддержкой управления доступом на основе ролей приведет к следующим изменениям:

Чтобы включить поддержку управления доступом на основе ролей на одном компьютере, выполните следующие действия.

После применения конфигурации вы можете назначить пользователям приведенные ниже роли.

Вы также можете последовательно заполнять эти группы по всему домену, настраивая объект групповой политики с помощью параметра Restricted Groups Policy Setting (Настройка политики групп с ограниченным доступом).

Применение управления доступом на основе ролей к нескольким компьютерам

При развертывании на крупном предприятии вы можете использовать существующие средства автоматизации для распространения функции управления доступом на основе ролей на компьютеры, скачав пакет конфигурации со шлюза Windows Admin Center. Пакет конфигурации предназначен для использования с Desired State Configuration PowerShell, но его можно адаптировать для работы с предпочтительным решением для автоматизации.

Скачивание конфигурации управления доступом на основе ролей

Чтобы загрузить пакет конфигурации управления доступом на основе ролей, необходимо иметь доступ к Windows Admin Center и командной строке PowerShell.

Если вы используете шлюз Windows Admin Center в Windows Server в режиме службы, используйте следующую команду, чтобы скачать пакет конфигурации. Не забудьте обновить адрес шлюза, указав подходящий для своей среды.

Если вы используете шлюз Windows Admin Center на компьютере с Windows 10, выполните следующую команду:

При развертывании ZIP-архива вы увидите следующую структуру папок:

Чтобы настроить поддержку управления доступом на основе ролей на узле, необходимо выполнить следующие действия.

В следующем разделе объясняется, как это сделать с помощью удаленного взаимодействия PowerShell.

Развертывание на нескольких компьютерах

Чтобы развернуть конфигурацию, загруженную на несколько компьютеров, необходимо обновить скрипт InstallJeaFeatures.ps1, чтобы включить соответствующие группы безопасности для среды, скопировать файлы на каждый из компьютеров и вызвать скрипты конфигурации. Для этого можно использовать предпочтительные средства автоматизации, однако в этой статье основное внимание уделяется чистому подходу на основе PowerShell.

По умолчанию скрипт конфигурации будет создавать локальные группы безопасности на компьютере, чтобы управлять доступом к каждой из ролей. Это подходит для компьютеров, присоединенных к рабочей группе и доменам, но если развертывание выполняется в среде только для домена, вам может потребоваться напрямую связать группу безопасности домена с каждой ролью. Чтобы обновить конфигурацию для использования групп безопасности домена, откройте InstallJeaFeatures.ps1 и внесите следующие изменения:

Обязательно используйте уникальные группы безопасности для каждой роли. Если одна и та же группа безопасности назначена нескольким ролям, настройка завершится ошибкой.

Управление учетными записями пользователей в Windows Server Essentials

применимо к: Windows Server 2016 essentials, Windows Server 2012 R2 essentials, Windows Server 2012 Essentials

Страница пользователей панели мониторинга Windows Server Essentials содержит централизованные сведения и задачи, которые позволяют управлять учетными записями пользователей в сети малого бизнеса. Общие сведения о панели мониторинга «Пользователи» см. в разделе Общие сведения о панели мониторинга.

Управление учетными записями пользователей

Следующие темы содержат сведения об использовании панели мониторинга Windows Server Essentials для управления учетными записями пользователей на сервере:

Добавление учетной записи пользователя

При добавлении учетной записи пользователя назначенный пользователь может входить в сеть, а вы можете предоставлять ему разрешение на доступ к сетевым ресурсам, например к общим папкам и сайту удаленного веб-доступа. Windows Server Essentials содержит мастер добавления учетных записей пользователей, который позволяет:

указывать имя и пароль для учетной записи пользователя;

определять учетную запись с правами администратора или обычного пользователя;

выбирать общие папки, к которым учетная запись пользователя может получать доступ;

указывать, имеет ли учетная запись пользователя удаленный доступ к сети;

выбирать параметры электронной почты, если это применимо;

назначьте учетную запись Microsoft Online Services (которая называется учетной записью Microsoft 365 в Windows Server Essentials), если это применимо.

назначение групп пользователей (только Windows Server Essentials).

Добавление учетной записи пользователя

Откройте панель мониторинга Windows Server Essentials.

На панели навигации щелкните Пользователи.

В области Задачи пользователей нажмите кнопку Добавить учетную запись пользователя. Откроется мастер создания учетной записи пользователя.

Для завершения работы мастера следуйте инструкциям на экране.

Удаление учетной записи пользователя

Если вы решили удалить учетную запись пользователя с сервера, мастер удалит выбранную учетную запись. Таким образом, использовать учетную запись для входа в сеть или для доступ к сетевым ресурсам будет уже невозможно. В качестве альтернативы одновременно с удалением учетной записи пользователя также можно удалить файлы для этой записи. Если вы не хотите окончательно удалять учетную запись пользователя, ее можно отключить для приостановки доступа к сетевым ресурсам.

Если учетной записи пользователя назначена учетная запись Microsoft Online, при удалении учетной записи пользователя Сетевая учетная запись также удаляется из служб Microsoft Online Services, а данные пользователя, включая электронную почту, подчиняются политикам хранения данных в службах Microsoft Online Services. Если вы хотите сохранить данные пользователя для учетной записи интернет-служб, то не удаляйте эту учетную запись, а отключите ее. Дополнительные сведения см. в разделе Управление учетными записями в сети для пользователей.

Удаление учетной записи пользователя

Откройте панель мониторинга Windows Server Essentials.

На панели навигации щелкните Пользователи.

В списке учетных записей пользователей выберите учетную запись, которую необходимо удалить.

В области > задачи учетной записи пользователя щелкните >. Появляется мастер удаления учетных записей пользователей.

На странице мастера сохранения файлов? можно удалить файлы пользователя, включая резервные копии журнала файлов и перенаправленную папку для учетной записи пользователя. Чтобы сохранить файлы пользователя, оставьте флажок пустым. После выбора нажмите кнопку Далее.

Щелкните Удалить учетную запись.

После удаления эта учетная запись пользователя в списке учетных записей пользователей больше не отображается. Если вы решили удалить файлы, сервер окончательно удалит папку пользователя из папки « Пользователи » и из папки «сервер архивных копий журнала ».

При наличии встроенного поставщика услуг электронной почты учетная запись электронной почты, назначенная данной учетной записи пользователя, также будет удалена.

Просмотр учетных записей пользователей

В области Пользователи панели мониторинга Windows Server Essentials отображается список учетных записей пользователей в сети. Данный список также содержит дополнительные сведения о каждой учетной записи.

Просмотр списка учетных записей пользователей

Откройте панель мониторинга Windows Server Essentials.

На главной панели навигации щелкните Пользователи.

На панели мониторинга отображается текущий список учетных записей пользователей.

Просмотр или изменение свойств учетной записи пользователя

В списке учетных записей пользователей выберите учетную запись, свойства которой требуется просмотреть или изменить.

В области > задачи учетной записи пользователя щелкните >. Отобразится страница Свойства учетной записи пользователя.

Откройте вкладку для отображения свойств этого компонента учетной записи.

Для сохранения изменений, внесенных в свойства учетной записи пользователя, нажмите кнопку Применить.

Изменение отображаемого имени для учетной записи пользователя

Отображаемое имя — это имя, которое отображается в столбце Имя на странице Пользователи панели мониторинга. Изменение отображаемого имени не изменяет имя входа в систему или учетное имя для учетной записи пользователя.

Изменение отображаемого имени для учетной записи пользователя

Откройте панель мониторинга Windows Server Essentials.

На панели навигации щелкните Пользователи.

В списке учетных записей пользователей выберите учетную запись пользователя, которую требуется изменить.

В области > задачи учетной записи пользователя щелкните >. Отобразится страница Свойства учетной записи пользователя.

На вкладке Общие введите новые Имя и Фамилия для учетной записи пользователя, а затем нажмите ОК.

Новое отображаемое имя появляется в списке учетных записей пользователей.

Активация учетной записи пользователя

При активации учетной записи пользователя, назначенный пользователь может войти в сеть и получать доступ к тем сетевым ресурсам, на которые данная учетная запись имеет разрешения, например к общим папкам и сайту удаленного веб-доступа.

Можно активировать только ту учетную запись пользователя, которая отключена. После удаления с сервера учетную запись пользователя активировать будет нельзя.

Активация учетной записи пользователя

Откройте панель мониторинга Windows Server Essentials.

На панели навигации щелкните Пользователи.

Выберите в списке учетную запись пользователя, которую необходимо активировать.

В области > задачи учетной записи пользователя щелкните >.

В окне подтверждения нажмите кнопку Да для подтверждения этого действия.

После активации для этой учетной записи пользователя отображается состояние Активный. Учетная запись пользователя получает те же права доступа, которые были назначены до ее отключения.

При наличии встроенного поставщика услуг электронной почты учетная запись электронной почты, назначенная данной учетной записи пользователя, также будет активирована.

Отключение учетной записи пользователя

При отключении учетной записи пользователя доступ этой учетной записи к серверу временно приостанавливается. Таким образом, назначенный пользователь не сможет использовать учетную запись для доступа к сетевым ресурсам, например к общим папкам или сайту удаленного веб-доступа, пока эта учетная запись не будет активирована.

Если учетной записи пользователя назначена учетная запись интернет-служб Майкрософт, то эта учетная запись также будет отключена. пользователь не может использовать ресурсы в Microsoft 365 и других веб-службы, на которые вы подписаны, но данные пользователя, включая электронную почту, будут храниться в службах Microsoft online services.

Отключить можно только ту учетную запись пользователя, которая в настоящее время является активной.

Отключение учетной записи пользователя

Откройте панель мониторинга Windows Server Essentials.

На панели навигации щелкните Пользователи.

Выберите в списке учетную запись пользователя, которую необходимо отключить.

В области > задачи учетной записи пользователя щелкните >.

В окне подтверждения нажмите кнопку Да для подтверждения этого действия.

После отключения для этой учетной записи пользователя отображается состояние Неактивно.

При наличии встроенного поставщика услуг электронной почты учетная запись электронной почты, назначенная данной учетной записи пользователя, также будет отключена.

Обзор учетных записей пользователей

Учетная запись пользователя предоставляет важные сведения для Windows Server Essentials, которые позволяют пользователям получать доступ к информации, хранящейся на сервере, и дает возможность отдельным пользователям создавать и управлять своими файлами и параметрами. Пользователи могут входить в любой компьютер в сети, если у них есть учетная запись пользователя Windows Server Essentials, а также разрешение на доступ к компьютеру. Для доступа к своим учетным записям пользователи используют свое имя пользователя и пароль.

Существуют учетные записи пользователей двух основных типов. Каждый тип предоставляет пользователю разные возможности по управлению компьютером:

Стандартные учетные записи предназначены для выполнения повседневных действий. Стандартная учетная запись позволяет защищать сеть, предотвращая внесение пользователями изменений, влияющих на других пользователей, например удаление файлов или изменение параметров сети.

Учетные записи администратора позволяют полностью управлять компьютерной сетью. Учетные записи с правами администратора следует назначать только при необходимости.

Управление учетными записями пользователей с помощью панели мониторинга

Windows Server Essentials позволяет выполнять стандартные административные задачи, используя панель мониторинга Windows Server Essentials. По умолчанию на странице Пользователи панели мониторинга имеются две вкладки: Пользователи и группы пользователей.

Вкладка Пользователи содержит следующие сведения:

Список учетных записей пользователей, в котором отображаются:

Имя входа для учетной записи пользователя.

Имеет ли учетная запись пользователя разрешение на повсеместный доступ. Разрешение повсеместного доступа для учетной записи пользователя имеет значение Разрешено или Не разрешено.

Управляет ли историей файлов для данной учетной записи пользователя сервер, на котором выполняется Windows Server Essentials. История файлов для учетной записи пользователя имеет состояние Управляемый или Неуправляемый.

Уровень доступа, назначаемый учетной записи пользователя. Для учетной записи пользователя можно назначить доступ с правами обычного пользователя или администратора.

Состояние учетной записи пользователя. Учетная запись пользователя может иметь состояние Активное, Неактивное или Неполный.

в Windows server Essentials, если сервер интегрирован с Microsoft 365 или Windows Intune, отображается учетная запись Microsoft online.

в Windows server essentials, если сервер интегрирован с Microsoft 365, отображается состояние учетной записи (в Windows Server Essentials в качестве учетной записи Microsoft online) для учетной записи пользователя.

Область сведений с дополнительной информацией о выбранной учетной записи пользователя.

Область задач, которая включает в себя:

Набор задач администрирования учетной записи пользователя, например просмотр и удаление учетных записей пользователей, изменение паролей.

Задачи, которые позволяют глобально задавать или изменять параметры для всех учетных записей пользователей в сети.

при интеграции Microsoft 365 с Windows Server Essentials становятся доступны дополнительные задачи. Дополнительные сведения см. в разделе Управление учетными записями в сети для пользователей.

Задачи учетной записи пользователя на панели мониторинга

| Имя задачи | Описание |

|---|---|

| Просмотреть свойства учетной записи | Позволяет просматривать и изменять свойства выбранной учетной записи, а также задавать права доступа к папкам для учетной записи. |

| Отключить учетную запись пользователя | Отключенная учетная запись пользователя не может войти в сеть или получить доступ к сетевым ресурсам, например к общим папкам или принтерам. |

| Активировать учетную запись пользователя | Активированная учетная запись пользователя может войти в сеть и получить доступ к сетевым ресурсам в соответствии с заданными разрешениями. |

| Удалить учетную запись пользователя | Позволяет удалить выбранную учетную запись пользователя. |

| Изменение пароля учетной записи пользователя | Позволяет сбросить сетевой пароль для выбранной учетной записи. |

| Добавление учетной записи пользователя | Запускает мастер добавления учетных записей пользователей, позволяющий создать учетную запись пользователя с правами обычного пользователя или администратора. |

| Назначение учетной записи интернет-служб Майкрософт | Добавляет учетную запись интернет-служб Майкрософт к выбранной учетной записи пользователя локальной сети. |

Эта задача отображается, если сервер интегрирован с Microsoft веб-службы, например Microsoft 365.

Эта задача отображается, если сервер интегрирован с Microsoft веб-службы, например Microsoft 365.

Эта задача отображается, если сервер интегрирован с Microsoft веб-службы, например Microsoft 365.

эта задача применима к Windows Server Essentials.

эта задача применима к Windows Server Essentials.

Управление паролями и доступом

Следующие темы содержат сведения об использовании панели мониторинга Windows Server Essentials для управления паролями учетных записей пользователей и доступом пользователей к общим папкам на сервере: